Bjorn: Cyberbezpieczeństwo Tamagotchi z Raspberry Pi.

Bjorn to narzędzie do testowania penetracji sieci, przypominające Tamagotchi, oparte na Raspberry Pi.

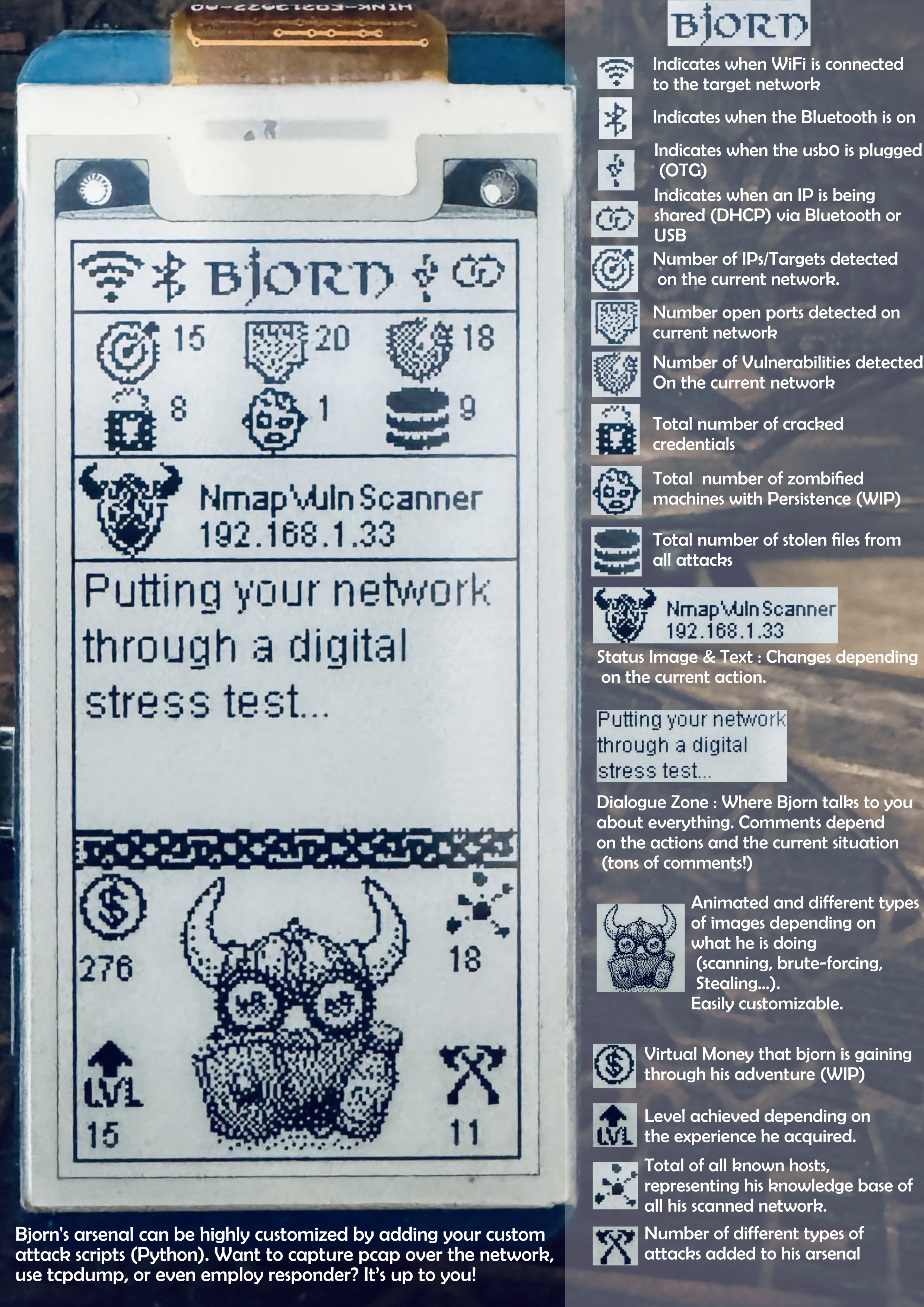

Wszystkie modele Raspberry Pi to niesamowicie przydatne gadżety, które dodatkowo dostarczają mnóstwo frajdy! Nikt nie wydaje się rozumieć tego lepiej niż Nieskończoność, który stworzył naprawdę fajny projekt o nazwie Björn. To genialne dzieło stanowi użyteczne narzędzie do testowania połączeń sieciowych, a dzięki interfejsowi użytkownika przypominającemu grę staje się także świetną zabawą. 🎮

Bjorn to system oceniania dla sieci en toda regla, y también es el nombre del pequeño personaje vikingo que aparece en la pantalla. Mientras realizás ciertas tareas, él cuenta con diferentes gráficas que corresponden a las funciones. Además, Björn se va nivelando a medida que seguís utilizando el sistema, dependiendo de lo que hagas. 🌟

Oprócz interfejsu użytkownika przypominającego Tamagotchi, został on wyposażony w kilka przydatnych funkcji. Za pomocą Björn możesz skanować sieci w poszukiwaniu otwartych portów i weryfikować je podatności. Może również przeprowadzać ataki siłowe na system, wykorzystując wiele protokołów, takich jak FTP, SSH itp. Bjorn może nawet łupić sieci i „kraść” dane, a raczej dokonywać kradzieży plików, wykorzystując wykryte luki w zabezpieczeniach. 🦜

(Źródło zdjęcia: Infinition)

(Źródło zdjęcia: Infinition)

Według oficjalnej dokumentacji Bjorn został zaprojektowany do pracy z Raspberry Pi Zero W lub Raspberry Pi Zero 2 W. Chociaż jest kompatybilny zarówno ze starym, jak i nowym modelem Pi Zero, wymagana jest obsługa sieci bezprzewodowej. To powiedziawszy, widzieliśmy dowody od innych twórców, którym udało się sprawić, by Bjorn pracował w Raspberry Pi 3B+. Infinition zaleca podłączenie Pi do modułu Data Hat. ekran Technologia Waveshare e-Ink o przekątnej 2,13 cala do wyświetlania obrazu.

Jeśli jesteś podekscytowany tym dziełem — a masz ku temu powody! — Mam dla ciebie dobrą wiadomość. Firma Infinition zdecydowała się udostępnić projekt w pełni jako oprogramowanie typu open source, dzięki czemu możesz odtworzyć go w domu przy użyciu własnego oprogramowania Raspberry Pi. Jeśli chcesz dowiedzieć się więcej o tym, jak to działa i wypróbować to osobiście, możesz odwiedzić oficjalną stronę projektu Bjorn pod adresem GitHub. 👩💻

To zdecydowanie jeden z projektów Raspberry Pi najbardziej unikalny, jaki znaleźliśmy. Miło zobaczyć coś tak użytecznego z tak przyjemnym interfejsem. Należy jednak podkreślić, że narzędzia dostarczane przez Björn Należy ich używać poważnie i są przeznaczone do celów etycznego hakowania. Nie należy używać tego narzędzia do celów niezgodnych z prawem lub niemoralnych. 🚫