Jak sprawdzić, czy plik jest bezpieczny: 6 niezawodnych metod! 🔒✅

Pobieranie plików z internetu stało się codziennością, którą wykonujemy niemal bez zastanowienia 😌: od dokumentów roboczych, zdjęć przesyłanych przez znajomych, po narzędzia do edycji wideo 🎥 czy aktualizacje oprogramowania, których nie zawsze można znaleźć na oficjalnych stronach. Wystarczy kliknąć, a plik zostanie zapisany w folderze pobranych plików... i to wszystko ✅.

Jednak to, co wydaje się rutynową procedurą, jest otwartą furtką do poważnego ryzyka cyfrowego ⚠️: w tych plikach ukryte jest złośliwe oprogramowanie, które zawiera złośliwy kod, który może uzyskać dostęp do Twoich danych osobowych i poufnych danych 🔒.

Obecnie cyberataki nie pochodzą wyłącznie z podejrzanych stron internetowych czy e-maili 📧. Samo otwarcie zainfekowanego pliku może spowodować, że wirusy, trojany lub programy szpiegujące podszywają się pod zdjęcia, dokumenty lub instalatory 🦠. Po otwarciu mogą zablokować komputer, wykraść hasła lub zaszyfrować dane i zażądać okupu 💀.

Najbardziej niepokojące jest to, że w niektórych przypadkach nie ma nawet potrzeby uruchamiania pliku; samo jego otwarcie może wywołać cyfrową katastrofę 💥.

Dobra wiadomość jest taka, że ochrona jest łatwiejsza niż myślisz 🛡️. Nie potrzebujesz drogiego oprogramowania antywirusowego ani zaawansowanych umiejętności programistycznych. Istnieją praktyczne metody, które możesz zastosować w kilka minut przed otwarciem dowolnego pobranego pliku ⏱️.

Te drobne nawyki, raz wprowadzone, oszczędzą Ci wielu kłopotów 🙌. Oto sześć niezawodnych metod weryfikacji bezpieczeństwa pliku przed jego otwarciem, nawet bez zaawansowanego oprogramowania zabezpieczającego w systemie Windows 🖥️.

6 technik, które pozwolą Ci sprawdzić, czy pobrany plik jest bezpieczny 🛡️

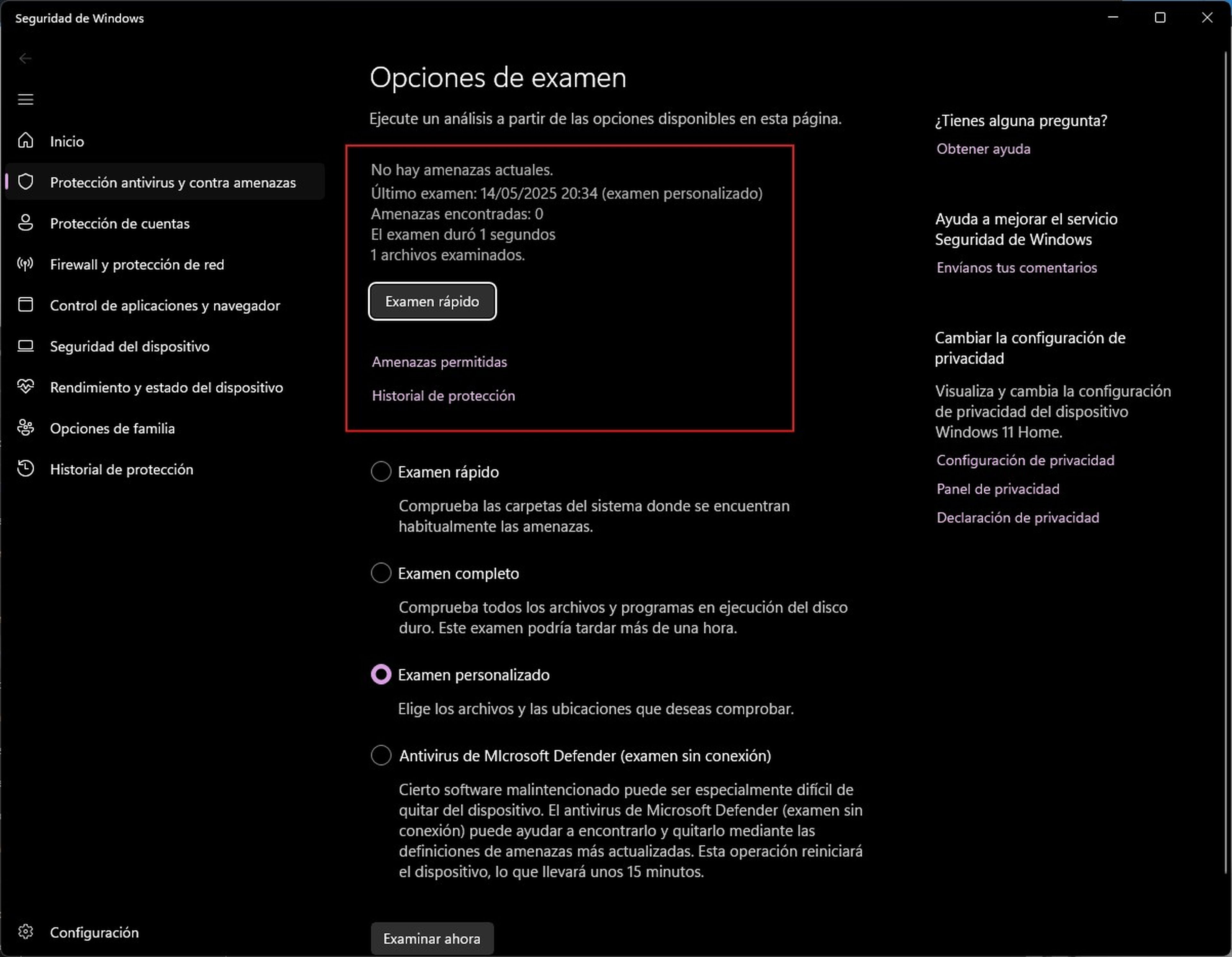

1. Przeskanuj plik za pomocą narzędzia zabezpieczeń systemu Windows

Twój komputer z systemem Windows ma Microsoft Defender, To wbudowana funkcja, która pozwala skanować dowolny plik. Wystarczy kliknąć plik prawym przyciskiem myszy i wybrać Skanuj za pomocą programu Microsoft DefenderTen program do ochrony wykrywa typowe zagrożenia bez konieczności dodatkowej instalacji ani skomplikowanej konfiguracji. W ciągu kilku sekund dowiesz się, czy plik jest bezpieczny.

2. Sprawdź rozszerzenia plików, aby uniknąć oszustw

Powszechną sztuczką jest zmiana nazwy pliku, aby ukryć jego prawdziwe rozszerzenie. Na przykład plik „document.pdf.exe” może wyglądać jak plik PDF, ale w rzeczywistości jest niebezpiecznym plikiem wykonywalnym. Włącz tę opcję w Eksploratorze plików: przejdź do Widzieć, Następnie Pokazywać i marka Rozszerzenia nazw plikówW ten sposób zawsze będziesz prawidłowo rozpoznawał, jaki typ pliku zamierzasz otworzyć.

3. Korzystaj z bezpłatnych narzędzi online do dogłębnej analizy

Jeśli masz jakieś pytania, prześlij plik na adres platformy takie jak VirusTotalTo narzędzie skanuje pliki za pomocą ponad 70 różnych silników antywirusowych i powiadamia o wykryciu zagrożeń. Nie wymaga instalacji ani rejestracji, dzięki czemu idealnie nadaje się do analizy plików otrzymanych pocztą elektroniczną lub za pośrednictwem komunikatora internetowego przed ich otwarciem.

4. Sprawdź, czy plik ma prawidłowy podpis cyfrowy

Wiele legalnych programów posiada podpis cyfrowy, który gwarantuje, że nie zostały zmodyfikowane. Aby to sprawdzić, kliknij plik prawym przyciskiem myszy, a następnie Właściwości i poszukaj zakładki Podpisy cyfroweJeśli widnieje na nim nazwa zaufanego programisty i wszystko jest w porządku, to dobry znak. Jeśli jednak nie ma podpisu lub wystawca jest nieznany, lepiej nie otwierać go.

5. Otwórz go w bezpiecznym środowisku wirtualnym, aby uniknąć ryzyka

Jeśli używasz systemu Windows 10 lub 11 Pro, skorzystaj z tej możliwości Piaskownica systemu Windows:wirtualny pulpit, na którym otwierasz plik bez wpływu na system główny. Istnieją również darmowe maszyny wirtualne, takie jak Wirtualne pudełkoTa praktyka sprawdza się idealnie w przypadku plików, które musisz pilnie przejrzeć, ale nie masz gwarancji ich dostępności. bezpieczeństwoPo zamknięciu środowiska wszystkie ślady znikają.

6. Nie ignoruj ostrzeżeń filtra SmartScreen systemu Windows

Gdy otwierasz plik i system Windows wyświetla ostrzeżenie, aktywowany jest filtr SmartScreen, który ocenia reputację pliku. Jeśli jest on powszechny i godny zaufania, nie zostanie zablokowany; jeśli jest rzadki lub podejrzany, wyświetli ostrzeżenie. Wielu użytkowników wyłącza tę funkcję z powodu zakłóceń, ale jest to niezbędna warstwa ochrony. Zalecamy jej włączenie i zwracanie uwagi na ostrzeżenia, aby uniknąć niepotrzebnego ryzyka.

Podsumowanie: Ochrona cyfrowa dostępna dla każdego 🚀

Zapobieganie zagrożeniu urządzenia przez zainfekowany plik 🛡️ nie wymaga bycia ekspertem od cyberbezpieczeństwa ani posiadania drogiego oprogramowania antywirusowego. Kluczem jest profilaktyka i wyrobienie sobie mądrych nawyków 💡.

Skanuj pliki 🔍, przejrzyj podpisy cyfrowe ✅ i korzystaj ze środowisk chronionych 🔐 To proste działania o dużym wpływie. Zagrożenia cyfrowe nie opierają się wyłącznie na lukach w zabezpieczeniach systemu operacyjnego; szukają Twojego zaufania, aby zinfiltrować 🕵️♂️.

Dzięki odrobinie ostrożności i zdrowego rozsądku możesz zabezpieczyć swój komputer przed hakerami, nie komplikując sobie życia 🚀.