Konto Google: 3 kroki, aby wykryć hakerów i chronić się już dziś ⚠️🔑

Jeśli mieszkasz na gęsto zaludnionym obszarze, prawdopodobnie sprawdzasz drzwi przed pójściem spać, aby upewnić się, że są bezpiecznie zamknięte. 🚪🔐 To samo dotyczy Twoich kont internetowych. Ich ochrona i zapewnienie im bezpieczeństwa jest niezbędne dla Twojego cyfrowego spokoju ducha. 🔒💻

W tym sensie okresowe przeglądanie urządzeń podłączonych do konta Google to świetny pomysł. Jeśli ktoś ukradł Twoje hasło, powinieneś wiedzieć o tym nieautoryzowanym dostępie do wszystkich Twoich wiadomości e-mail, zdjęć, filmów i innych plików. Nie powinieneś martwić się tylko o hakera. Partner romantyczny, współlokator, członek rodziny lub przyjaciel również może zdecydować się na szpiegowanie. Upewnij się, że dostęp mają tylko odpowiednie osoby. 👀

Aby zobaczyć, które urządzenia są połączone z Twoim kontem Google, możesz to zrobić z komputera lub telefonu. Jeśli znajdziesz intruzów, usuń ich, a następnie zmień hasło, aby zapobiec przyszłemu nieautoryzowanemu dostępowi. 🔑

Z komputera

Najszybszym sposobem sprawdzenia jest przejście bezpośrednio do google.com/devices. Jeśli wolisz ręczną trasę, wykonaj następujące kroki:

- Otwórz stronę Usługa Google (wyszukiwarka, Gmail itp.)

- Kliknij ikonę swojego profilu w prawym górnym rogu okna przeglądarki.

- Wybierać Zarządzaj swoim kontem Google

- Belka Kliknij na Bezpieczeństwo po lewej stronie strony

- Przewiń w dół do Twoje urządzenia

- Kliknij na Zarządzaj wszystkimi urządzeniami

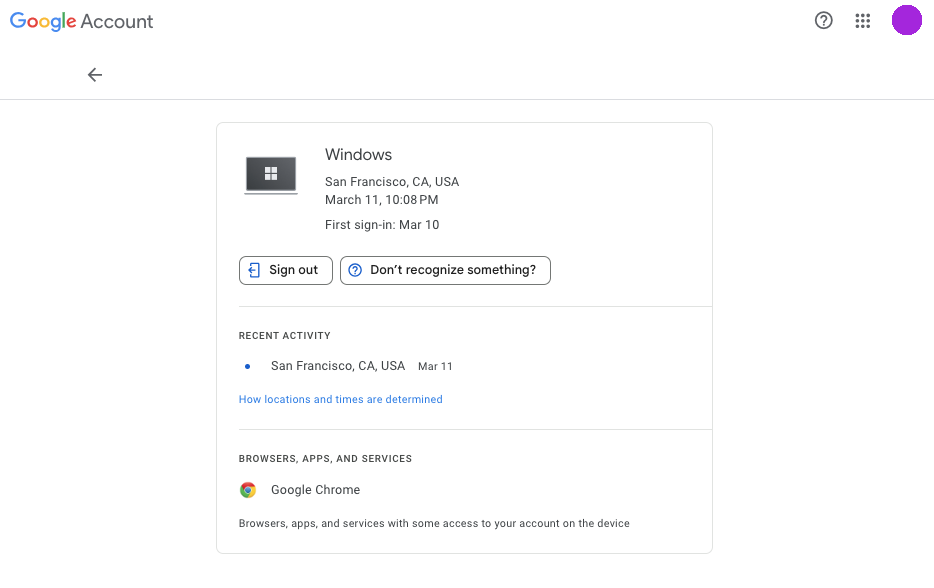

Przejrzyj listę urządzeń podłączonych do Twoich kont. Jeśli nie rozpoznajesz tych, kliknij je, a następnie wybierz przycisk. Wylogować się z systemu na górze tego ekranu informacyjnego.

W aplikacji Google

- Na Androidzie lub iOS otwórz aplikację Google

- Kliknij na ikonę swojego profilu w prawym górnym rogu

- Wybierać Zarządzaj swoim kontem Google

- Wybierać Bezpieczeństwo rzęs na górze

- Przewiń w dół do Twoje urządzenia

- Stuknij w Zarządzaj wszystkimi urządzeniami

Przejrzyj urządzenia podłączone do Twojego konta. Jeśli któreś są nieznane, stuknij je, aby uzyskać więcej szczegółów. Aby zamknąć dostęp, stuknij przycisk. Wylogować się z systemu poniżej informacji o urządzeniu. (Znajduje się na górze.)

Wyczyść powiązane aplikacje i usługi

W dzisiejszym cyfrowym świecie ochrona konta Google 🔐 jest kluczowa dla zachowania bezpieczeństwa informacji i zapobiegania nieautoryzowanemu dostępowi, który naraża Twoją prywatność i dane osobowe na ryzyko. Jedną z najważniejszych rzeczy, na które należy zwrócić uwagę, są nieznane urządzenia 📱 podłączone do Twojego konta. Urządzenia te mogą być wyraźnymi oznakami prób nieautoryzowanego dostępu lub tego, że ktoś inny korzysta z Twojego konta bez Twojej zgody.

Jednak nie tylko urządzenia stanowią zagrożenie: usługi i aplikacje innych firm połączone z Twoim kontem mogą być również otwartą furtką dla hakerów, jeśli nie będziesz nimi odpowiednio zarządzać. Aplikacje i usługi zewnętrzne, które mają dostęp do Twojego konta Google, często proszą o określone uprawnienia do interakcji z Twoimi danymi. Gdy te aplikacje są nieaktualne, porzucone lub po prostu zapomniane, stają się łatwym celem dla cyberprzestępców 🕵️♂️.

Hakerzy mogą wykorzystywać te luki w zabezpieczeniach, aby uzyskać dostęp do poufnych informacji lub robić rzeczy w Twoim imieniu, bez Twojej wiedzy. Istnieje inny niepokojący scenariusz: porzucone konta Google, takie jak te dla zamkniętych firm lub projektów, z których już nie korzystasz, mogą zostać ponownie aktywowane przez złośliwych aktorów, aby uzyskać dostęp do wszystkich powiązanych aplikacji i usług, wykorzystując uprawnienia, jakie mają te konta.

Dlatego tak ważne jest okresowe czyszczenie aplikacji i usług połączonych z kontem Google. Przeglądanie i usuwanie aplikacji, których już nie używasz lub które uważasz za zbędne, nie tylko poprawia bezpieczeństwo konta, ale także pomaga zoptymalizować jego wydajność i zmniejszyć ryzyko cyberataków.

Nie lekceważ znaczenie utrzymywania konta Google Czyste i bezpieczne. Prawidłowe zarządzanie podłączonymi urządzeniami i aplikacjami to jedna z najlepszych strategii zapobiegania nieautoryzowanemu dostępowi i zapewnienia, że tylko Ty masz pełną kontrolę nad swoimi informacjami.

PodsumowującOchrona konta Google 🔐 jest równie ważna, jak zabezpieczenie drzwi wejściowych 🏠. Regularne sprawdzanie podłączonych urządzeń 📱💻 i usuwanie nieznanych loginów 🚫 to kluczowy krok w celu zapewnienia bezpieczeństwa informacji. Nie zapomnij również wyczyścić powiązanych aplikacji i usług innych firm 🔄, ponieważ mogą one stanowić punkt wejścia dla hakerów 🕵️♂️.

Dzięki tym prostym krokom możesz wzmocnić swoje bezpieczeństwo cyfrowe 💪 i przeglądać z większym spokojem 🌐. Nie czekaj dłużej i wprowadź te zalecenia w życie już dziś! ✅