Losowe nazwy użytkowników: Chroń swoje konto już dziś! 🔒✨

Wiesz, że powinieneś używać losowych haseł. Jednak wiele osób tego nie robi. Więc jeśli już jesteś na tej ścieżce, świetnie! Ale możesz zrobić więcej — i prawdopodobnie powinieneś, biorąc pod uwagę, jak ewoluuje bezpieczeństwo online. 🔒

Jeśli używasz tej samej nazwy użytkownika na wszystkich stronach, łatwiej jest komuś włamać się na Twoje konta. A co jeśli ta nazwa użytkownika to Twój adres e-mail? Wtedy wiedzą, które konto zaatakować, jeśli chcą przejąć całkowitą kontrolę nad Twoim życiem online. 🕵️♂️

Sin embargo, si comienzas a usar losowe nazwy użytkowników (y máscaras de correo electrónico) además de contraseñas aleatorias, el trabajo de un hacker se vuelve mucho más complicado. Para empezar, neutralizarás los intentos de «credential stuffing», que consiste en comprobar si existe una cuenta iniciando un restablecimiento de contraseña. Y si tienes la suerte de nunca haber tenido tu dirección de correo electrónico principal involucrada en una filtración de datos, será más difícil de adivinar también. 🤔

Sin embargo, si comienzas a usar losowe nazwy użytkowników (y máscaras de correo electrónico) además de contraseñas aleatorias, el trabajo de un hacker se vuelve mucho más complicado. Para empezar, neutralizarás los intentos de «credential stuffing», que consiste en comprobar si existe una cuenta iniciando un restablecimiento de contraseña. Y si tienes la suerte de nunca haber tenido tu dirección de correo electrónico principal involucrada en una filtración de datos, será más difícil de adivinar también. 🤔

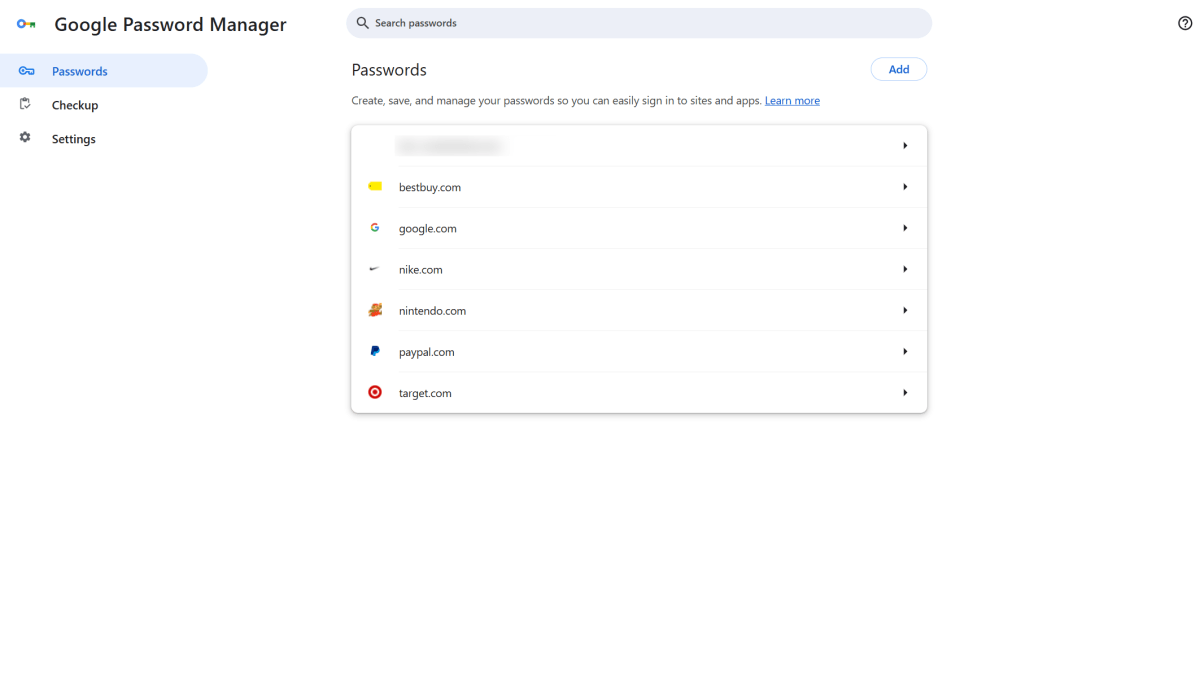

Na szczęście, poprawa twojego bezpieczeństwo obejmujące losowe nazwy użytkowników es bastante fácil si ya estás utilizando un gestor de contraseñas. Ya sea el gratuito que ofrece Google o Apple, o un servicio independiente de terceros, puedes rastrear esta información junto con tus contraseñas únicas. Algunos menedżerowie haseł, como ProtonPass, pueden sugerir máscaras de correo electrónico (también conocidas como alias de correo) para ocultar tu dirección de correo electrónico si un sitio lo requiere para iniciar sesión. 🌐

Menedżer haseł Google To proste, ale spełnia swoje zadanie. ✅

Menedżer haseł Google To proste, ale spełnia swoje zadanie. ✅Na przykład: Twój zwykły adres e-mail to emailaddy@randomdomain.com. Maska e-mailowa wyglądałaby mniej więcej tak: e8xk3x@otherdomain.com lub duck-duck-goose@birds.com — każda wiadomość wysłana na te adresy zostanie przekierowana na Twój prawdziwy adres. 📧

Ten dodatkowy krok brzmi skomplikowanie, ale jego wdrożenie nie musi być żmudne. Zacznij od większe konta, takie jak usługi usługi finansowe i medyczne. Następnie rozszerz na inne. Możesz zmienić swój identyfikator logowania za każdym razem, gdy się logujesz. 🔄

Debido a que las filtraciones de datos se han vuelto tan comunes, los actores maliciosos tienen mucha más información para usar en sus ataques, lo que es una razón más para proteger un poco más tu privacidad en tus actividades en línea. Un hacker aún podría utilizar grandes cantidades de datos robados en Narzędzia AI para crear estafas y ataques más sofisticados, o incluso apuntarte de forma más específica, pero no serás tan fácilmente identificable o predecible. 🛡️

Por supuesto, tus nombres de usuario y contraseñas aleatorios son tan buenos como las contraseñas que usas para protegerlos. Asegúrate de haber bloqueado correctamente tu menedżer haseł. Y, igualmente importante, no guardes las credenciales de tu dirección de correo electrónico principal en él. 🔑

Podsumowując, przyjmowanie losowych nazw użytkowników wraz z unikalnymi hasłami i maskami e-mail 🔐 stanowi kluczowy krok w celu znacznego zwiększenia bezpieczeństwa kont online. Chociaż na początku może się to wydawać dodatkowym wysiłkiem, korzystanie z nowoczesnych menedżerów haseł znacznie ułatwia tę praktykę, dzięki czemu ochrona Twojej tożsamości cyfrowej jest bardziej dostępna niż kiedykolwiek. 💡

Biorąc pod uwagę dzisiejszą sytuację nieustannych wycieków danych i coraz bardziej wyrafinowanych ataków, wdrożenie tych środków nie tylko utrudnia pracę hakerom 🕵️♂️, ale także zapewnia większy spokój ducha i kontrolę nad swoją prywatnością. 🛡️

Nie czekaj dłużej, zacznij wzmacniać swoje konta losowymi nazwami użytkowników już dziś i chroń swoje bezpieczeństwo cyfrowe przed hakerami. 🚀 Twoja internetowa przyszłość Ci podziękuje! 🌐✨