Nie daj się nabrać na te oszustwa phishingowe: najważniejsze wskazówki.

- Oszuści wykorzystujący technikę phishingu wykorzystują socjotechnikę i poczucie pilności, aby zmusić użytkownika do podjęcia złych decyzji. 🚨

- Sygnały ostrzegawcze w podejrzanych wiadomościach e-mail można wykryć, sprawdzając adres nadawcy i miejsce docelowe linków. 🔍

- Typowe oszustwa phishingowe polegają na podszywaniu się pod banki lub sieci media społecznościowe, by wywołać strach i zmusić do szybkiego działania. Zamiast tego zweryfikuj je za pomocą zaufanych metod. ✅

Oszustwa związane z wyłudzaniem informacji za pośrednictwem poczty elektronicznej znane są od lat. Łatwo wpaść w te podejrzane pułapki. Najlepszym sposobem ochrony przed inżynierią społeczną jest zachowanie czujności i zdobycie potrzebnych informacji. 🧠

Powody, dla których oszustwa phishingowe są skuteczne

Jedną z najczęstszych form zagrożeń w Internecie jest oszustwo. phishing poprzez e-mail. Taktyka ta jest stosowana od lat 90. XX wieku i z czasem stawała się coraz bardziej wyrafinowana. Dzisiejsze oszustwa phishingowe wyglądają bardzo przekonująco i wywołują u ciebie poczucie konieczności szybkiego działania. Tego typu oszustwa wykorzystują inżynierię społeczną, aby nakłonić Cię do podjęcia złej decyzji, ponieważ uważasz, że coś jest zagrożone. Chroń się przed manipulacją, dowiadując się, na co zwracać uwagę, a czego unikać. 📚

Sposoby identyfikacji oszustwa phishingowego

Większość ludzi sprawdza swoją pocztę e-mail o urządzenia mobilneale jeśli otrzymasz podejrzany e-mail o tym, że ktoś uzyskał dostęp do jednego z Twoich kont, NIE klikaj przycisku „Zweryfikuj tożsamość” w e-mailu, bez względu na to, jak przekonująco wygląda! ⚠️

Mobilni klienci poczty e-mail często ukrywają niektóre znaki ostrzegawcze, Stosują oszustwa phishingowe aby dotrzeć do Twojej skrzynki odbiorczej. Za każdym razem, gdy otrzymasz podejrzany e-mail, pierwszą rzeczą, jaką powinieneś zrobić, jest sprawdzenie go komputer na komputerze stacjonarnym, gdzie o wiele łatwiej jest sprawdzić prawdziwy adres e-mail podejrzanego nadawcy. 💻

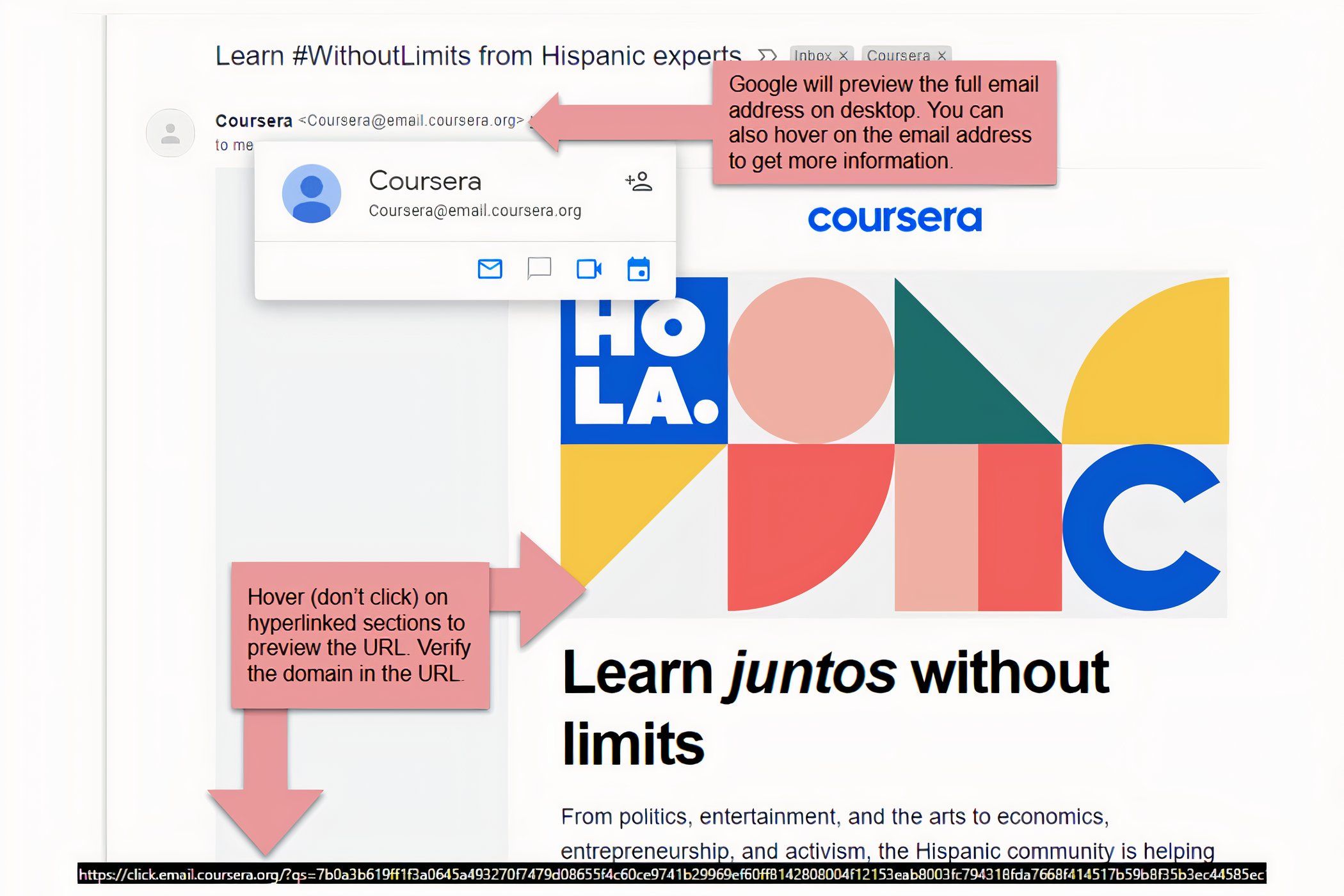

Ten przykład pokazuje, jak mógłby wyglądać nadawca. legalny adres e-mail i adres URL wyświetlany w Gmailu z pulpitu. 📧

Należy pamiętać, że pełny adres e-mail nadawcy jest wyświetlany na górze wiadomości e-mail. Możesz również spędzić mysz Więcej informacji znajdziesz, podając adres e-mail nadawcy. Jeżeli w wiadomości e-mail znajdują się hiperłącza (takie jak przycisk „Kliknij tutaj, aby zweryfikować”), przekaż je mysz ale nie klikaj kliknij hiperłącze, aby zobaczyć dokąd Cię ono przeniesie. Adres URL zostanie wyświetlony na dole okna. przeglądarka. 👀

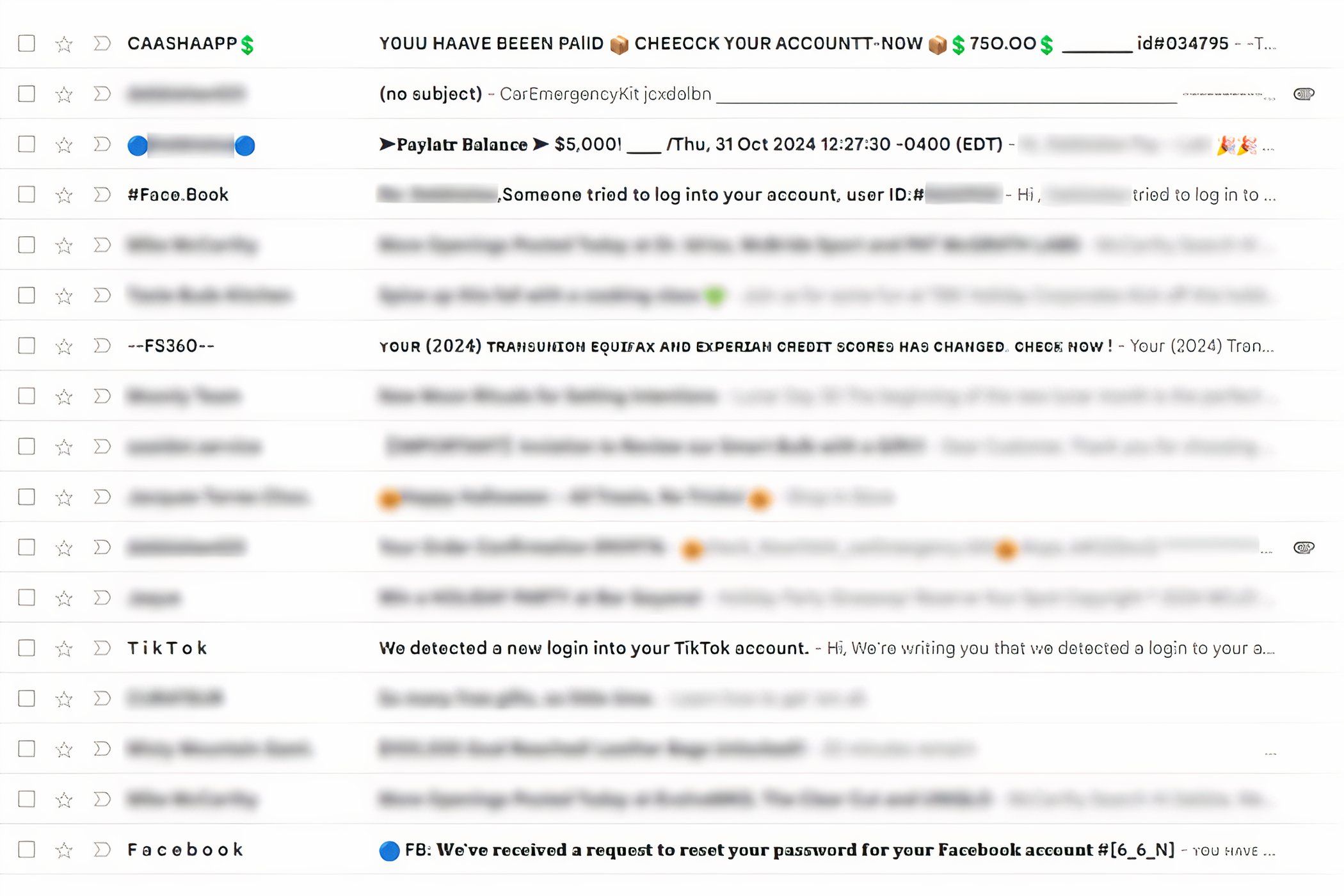

Istnieją wyraźne sygnały ostrzegawcze, które pomagają rozpoznać podejrzaną wiadomość e-mail. Kiedy zobaczysz pocztę w komputer na komputerze stacjonarnym zwróć uwagę na adres e-mail nadawcy. Czy jest zgodna z domeną firmy, która się pod nią podaje? A może jest to długi ciąg dziwnych znaków, który nie ma nic wspólnego z firmą rzekomo wysyłającą e-mail? ❗

Zawsze pamiętaj o najechaniu kursorem na link w podejrzanej wiadomości e-mail, aby zobaczyć podgląd miejsca docelowego. Jeśli link prowadzi do długiego, podejrzanego adresu URL, który nie zawiera faktycznej domeny firmy, najprawdopodobniej jest to oszustwo. Generalnie powinieneś nigdy klikanie linków w nieoczekiwanej wiadomości e-mail. Zamiast klikać w podany link, otwórz nowe okno przeglądarki i ręcznie zaloguj się na swoje konto, aby sprawdzić, czy w dziwnym e-mailu nie ma podejrzanych twierdzeń. 🚫

Bardziej oczywistym sygnałem ostrzegawczym jest sytuacja, gdy w temacie wiadomości e-mail lub nazwie nadawcy występuje dziwna czcionka, niepotrzebne emotikony lub dziwne odstępy wokół nazwy firmy lub nadawcy (np. PAYPAL zamiast po prostu PayPal). Ta taktyka jest tak oczywista, że dziwię się hakerom, którzy wciąż ją stosują. Mój filtry antyspamowe automatycznie zapobiegam otrzymywaniu tego typu wiadomości e-mail w mojej skrzynce odbiorczej, ale jeśli widzisz je w swojej skrzynce, zdecydowanie ich unikaj! 🛑

Typowe oszustwa phishingowe, na które należy uważać

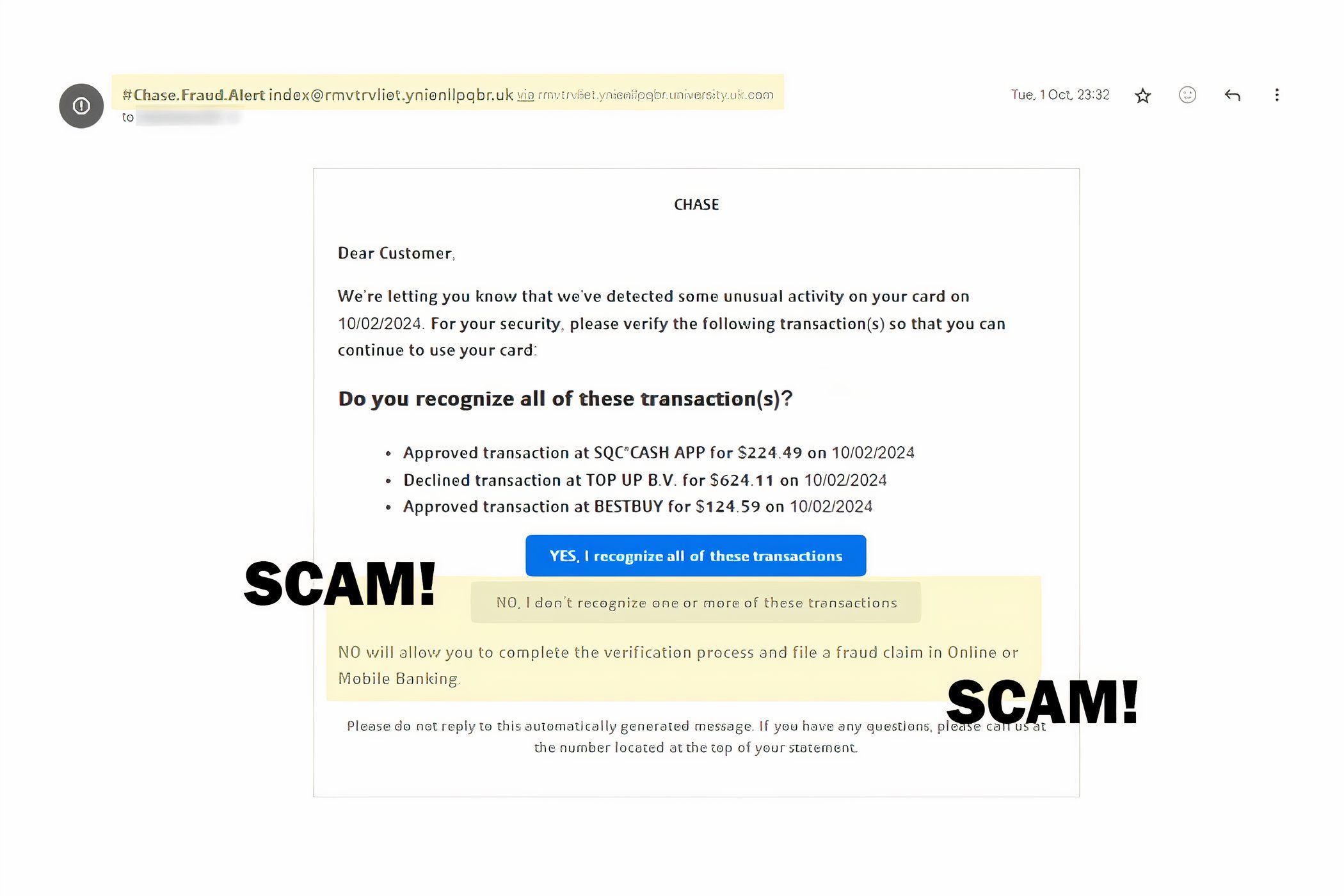

Kiedy w grę wchodzi inżynieria społeczna gra, hakerzy chcą, abyś reagował strachem. Próbują manipulować twoimi emocjami. Jednym z najpopularniejszych sposobów, aby Cię oszukać, jest przekonanie Cię, że ktoś uzyskał dostęp do Twojego konta bankowego. Oszustwa phishingowe, które prawdopodobnie pochodzą od PayPal lub Twojego dostawcy płatności Usługi bankowe są niezwykle powszechne. 💰

Jeżeli otrzymasz coś takiego, nie klikaj w link! Sprawdź stan swojego konta, uzyskując dostęp do niego ręcznie, korzystając z zaufanej metody, lub dzwoniąc bezpośrednio na numer obsługi klienta swojego banku. 📞

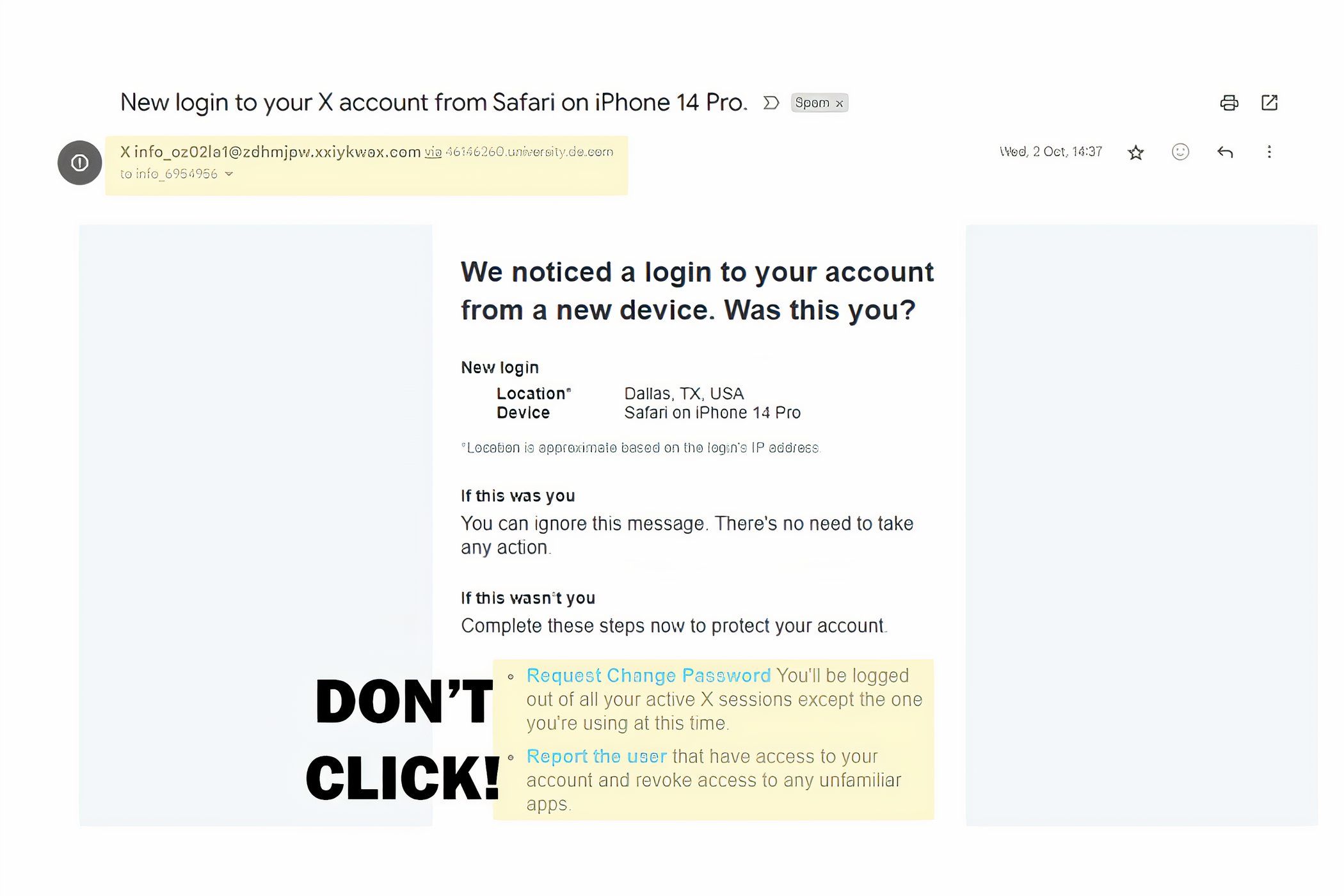

Inną metodą stosowaną przez spamerów, aby skłonić Cię do impulsywnej reakcji, jest przekonanie Cię, że ktoś uzyskał dostęp do Twojego konta w mediach społecznościowych. 📱

Rozwiązanie jest takie samo: sprawdź stan swojego konta na innym koncie kształt. Nie poprzez link zawarty w wiadomości e-mail. Najlepszy sposób na pobyt Jasne polega na założeniu najgorszego. Nigdy nie klikaj ani nie pobieraj niczego od nadawcy wiadomości e-mail, co wygląda podejrzanie lub nieoczekiwanie. ⚡

Niestety, inżynieria społeczna ma tę wadę, że jedyną osobą, która może cię uratować przed tobą samym, jesteś ty sam. Ależ to też daje siłę! Jedyną osobą, która może Cię naprawdę chronić, jesteś Ty sam, dlatego bądź na bieżąco z najnowszymi oszustwami. phishing i chroń się przed podjęciem złej decyzji pod wpływem chwili. 🔒