ReverseImageSearch.org: Chroń swoje zdjęcia i szybko wykrywaj plagiaty 🚨⚡

Każdy obraz, który udostępniasz online, opowiada historię. To jest Twoja historia.

Jednak po opublikowaniu tracisz kontrolę nad tym, gdzie trafia informacja, kto jej używa i w jaki sposób jest modyfikowana.

Każdy może z łatwością uzyskać dostęp, skopiować i niewłaściwie wykorzystać Twoje zdjęcia bez Twojej wiedzy i zgody.

Nie chodzi tu tylko o naruszenia prywatności. W rzeczywistości budzi to poważne obawy, w tym dotyczące własności intelektualnej, niewłaściwego użycia, braku rozpoznania, a nawet oszustwa tożsamości.

Jeśli więc chcesz chronić swoją treść wizualną, zdecydowanie potrzebujesz czegoś więcej niż tylko dobrych intencji. Musisz być czujny i regularnie monitorować swoje obrazy.

W tym celu ReverseImageSearch.org es de gran ayuda.

Jak?

Cóż, musisz przeczytać ten artykuł, aby znaleźć odpowiedź. Więc zacznij czytać.

Czym jest ReverseImageSearch.org?

ReverseImageSearch.org to potężne narzędzie online, które umożliwia łatwe przeszukiwanie dowolnych treści wizualnych w Internecie.

Najlepszą rzeczą w tym narzędziu jest to, że nie musisz szukać niejasnych słów kluczowych ani konkretnych fraz, aby znaleźć obraz, którego szukasz. Po prostu prześlij go bezpośrednio do narzędzia lub wprowadź jego adres URL, a narzędzie natychmiast poinformuje Cię, gdzie się pojawia, jakie jest jego pochodzenie i inne podobne elementy wizualne.

Narzędzie wykorzystuje zaawansowaną technologię AI do skanowania i wykrywania obrazów na podstawie wzorów, kolorów, obiektów, a nawet twarzy. Potrafi również skutecznie rozpoznawać zmiany, takie jak przycinanie, edycja i ponowne ładowanie.

Nosić ReverseImageSearch.org no se trata solo de curiosidad. Se trata de control, propiedad y responsabilidad. Si tus elementos visuales cuentan tu historia, mereces saber dónde y cómo se utilizan. Esta herramienta te devuelve ese poder.

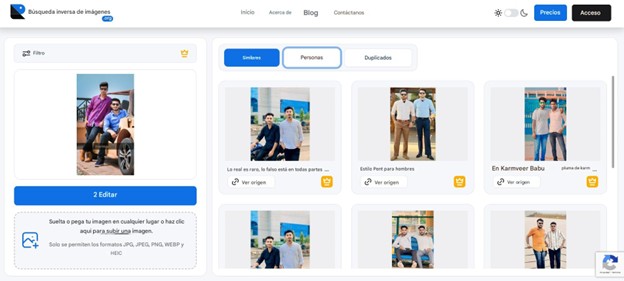

Jak korzystać z ReverseImageSearch.org?

Jeśli chcesz wykorzystać ReverseImageSearch.org do skutecznego wyszukiwania miejsc, w których dana grafika pojawia się w Internecie, oto prosty przewodnik krok po kroku.

1. Otwórz ReverseImageSearch.org w swojej przeglądarce.

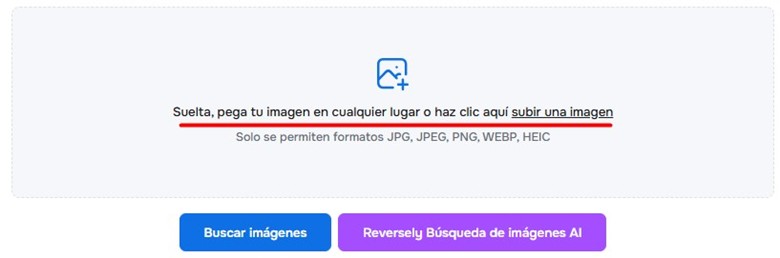

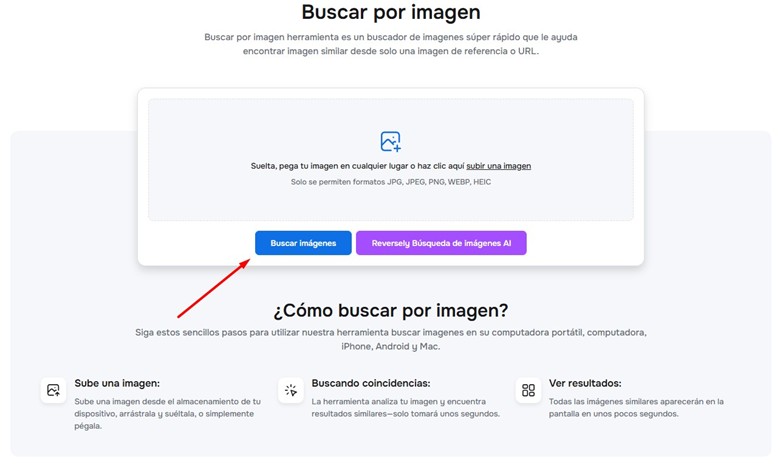

2. Kliknij, aby przesłać obraz lub przeciągnij go i upuść w narzędziu.

2. Kliknij, aby przesłać obraz lub przeciągnij go i upuść w narzędziu.

3. Kliknij przycisk „Szukaj obrazów”, aby rozpocząć wyszukiwanie.

3. Kliknij przycisk „Szukaj obrazów”, aby rozpocząć wyszukiwanie.

4. Poczekaj kilka sekund, aż narzędzie przeskanuje wiele wyszukiwarek.

4. Poczekaj kilka sekund, aż narzędzie przeskanuje wiele wyszukiwarek.

5. Przeglądaj listę stron internetowych, które wyświetlają Twój obraz lub podobne materiały wizualne.

6. Sprawdź, czy zdjęcie nie zostało użyte z podaniem źródła, zmodyfikowane lub wykorzystane niewłaściwie.

W jaki sposób ReverseImageSearch.org pomaga znaleźć miejsce pojawienia się obrazu w Internecie?

ReverseImageSearch.org jest rzeczywiście jednym z najlepszych dostępnych narzędzi do wyszukiwania obrazów online, umożliwiającym: szukaj według obrazu i znajdź, gdzie pojawia się w Internecie.

Oto krótki opis tego, jak to naprawdę pomaga.

1. Śledź nieautoryzowane użycie na różnych platformach

Większość blogerów uważa, że same znaki wodne mogą skutecznie chronić ich obrazy przed kopiowaniem lub kradzieżą. Jednak to nieprawda.

Aby całkowicie usunąć znak wodny z obrazu, wystarczy niewielkie przycięcie lub edycja.

Zamiast więc polegać na tak słabym zabezpieczeniu, lepiej skorzystać z serwisu ReverseImageSearch.org, aby dowiedzieć się, gdzie dany obraz pojawia się w Internecie.

Narzędzie skanuje Twój obraz i wyszukuje go w popularnych wyszukiwarkach, takich jak Google, Bing i Yandex, aby zidentyfikować platformy, które go wykorzystują.

Najlepsze jest to, że może skutecznie wykrywać nawet przycięte, edytowane lub nietknięte obrazy. Dlatego możesz zdecydowanie użyć go do identyfikacji skradzionych treści w ciągu kilku sekund.

2. Wykrywaj fałszywe profile za pomocą swoich zdjęć

Fałszywe profile często kradną obrazy z prawdziwych kont, aby wydawać się autentycznymi. Aby to zrobić, często atakują blogerów i twórców treści publicznymi obrazami.

Powód?

Ponieważ ich obrazy są publiczne i jeśli są jakiekolwiek wątpliwości, fałszywa tożsamość wydaje się wiarygodna. Pomaga to oszustom ukryć ich oryginalną tożsamość.

Jeśli więc nie chcesz wpaść w te pułapki, sprawdź swoje zdjęcia przy pomocy ReverseImageSearch.org.

Wierz mi, ten krok jest niezbędny, jeśli chcesz chronić swoją tożsamość osobistą lub wizerunek swojej marki.

3. Ujawnij witryny, które wykorzystują Twoje zdjęcia bez podania źródła

Nie każda kradzież obrazu jest złośliwa. Czasami twórcy treści kopiują obrazy z innych stron internetowych bez sprawdzania, czy można je ponownie wykorzystać.

Skutkiem tego jest nieumyślny plagiat.

Nawet jeśli nie jest to celowe, może być szkodliwe dla twórcy treści. Obrazy są własnością intelektualną twórcy treści. Dlatego jeśli Twój obraz generuje ruch, a ktoś inny korzysta z niego bez linkowania do Ciebie, może to oznaczać znaczną utratę możliwości i marnotrawstwo wysiłku.

Dlatego jako twórca treści, jesteś odpowiedzialny za śledzenie swoich obrazów. ReverseImageSearch.org może być bardzo pomocny.

Możesz go użyć, aby dowiedzieć się, które witryny używają Twoich obrazów. W ten sposób możesz skontaktować się z nimi w odpowiednim czasie i poprosić o link zwrotny lub kredyt.

Dlatego niewątpliwie przynosi korzyści Twojemu SEO, buduje autorytet i promuje prawowitą własność. Większość blogerów pomija to proste rozwiązanie SEO, które mogłoby znacznie poprawić zaufanie do domeny.

4. Odkryj plagiat obrazu na blogach i w reklamach

ReverseImageSearch.org nie tylko wykrywa zdjęcia. Wykrywa również podróbki obrazów, takie jak infografiki, loga i niestandardowe wizualizacje.

Plagiatorzy często nieznacznie modyfikują lub zmieniają rozmiar obrazów i wykorzystują je w swojej treści.

ReverseImageSearch.org oferuje zaawansowane rozpoznawanie wzorców oparte na sztucznej inteligencji, aby identyfikować nawet lekko edytowane lub zmienione rozmiary wersji obrazu. Dlatego po wykryciu możesz skontaktować się z właścicielem witryny i wysłać zawiadomienia o usunięciu lub dochodzić swoich praw.

5. Pomaga zweryfikować autentyczność obrazu w trakcie śledztwa.

Blogerzy, którzy korzystają ze zdjęć pochodzących ze źródeł internetowych, często pomijają znaczenie weryfikacji ich autentyczności. Zdjęcie wirusowe może mieć mylącą historię.

Dlatego ReverseImageSearch.org może pokazać Ci oryginalne źródło, datę i historię użytkowania. Ten krok jest konieczny, aby zapobiec rozprzestrzenianiu się dezinformacji.

Ponieważ?

Ponieważ wiarygodność ma znaczenie, a używanie błędnie przypisanych obrazów może podważyć zaufanie czytelników. To narzędzie pozwala na prowadzenie odpowiedzialnych badań i utrzymywanie etycznych i dokładnych treści.

Korzyści z korzystania z ReverseImageSearch.org

Poniżej znajdziesz najważniejsze korzyści płynące z korzystania z serwisu ReverseImageSearch.org, które z pewnością okażą się dla Ciebie cenne.

Więc czytaj dalej.

- Znajdź wszystkie strony internetowe, które wykorzystują Twój obraz, nawet jeśli jest przycięty lub zmieniony rozmiar.

- Wykrywaj skradzione obrazy i podejmij kroki w celu ochrony swojej zawartości wizualnej.

- Poproś o linki zwrotne ze stron, na których wyświetlasz swoje obrazy, aby poprawić swoją pozycję w wyszukiwarce.

- Rozpoznaj fałszywe profile w mediach społecznościowych, które wykorzystują Twoje zdjęcia bez Twojej zgody.

- Szukaj szybciej, przesyłając obraz zamiast wpisywać słowa kluczowe.

- Aby zachować oryginalność, unikaj publikowania powszechnych lub szeroko wykorzystywanych obrazów.

- Przed wykorzystaniem jakiegokolwiek zdjęcia należy sprawdzić jego rzeczywiste źródło i historię.

Wniosek

Powinieneś to zaakceptować. W środowisku, w którym obrazy przemieszczają się szybko, a granice się zacierają, jasność co do podróży treści daje Ci wyraźną przewagę. Dzięki temu jesteś poinformowany, czujny i gotowy do działania, gdy zajdzie taka potrzeba. Niezależnie od tego, czy publikujesz, projektujesz, czy prowadzisz badania, utrzymanie czujności wizualnej jest kluczowe. Nie zostawiaj śledzenia obrazów na boku. Uczyń to częścią swojej rutyny. Ten mały krok może chronić Twoją pracę, napędzać Twój rozwój i wzmacniać Twoją wiarygodność w sposób, który większość ludzi pomija.

2. Kliknij, aby przesłać obraz lub przeciągnij go i upuść w narzędziu.

2. Kliknij, aby przesłać obraz lub przeciągnij go i upuść w narzędziu. 3. Kliknij przycisk „Szukaj obrazów”, aby rozpocząć wyszukiwanie.

3. Kliknij przycisk „Szukaj obrazów”, aby rozpocząć wyszukiwanie. 4. Poczekaj kilka sekund, aż narzędzie przeskanuje wiele wyszukiwarek.

4. Poczekaj kilka sekund, aż narzędzie przeskanuje wiele wyszukiwarek.