IT-säkerhet: 10 misstag du aldrig bör göra 🚫💻

Jag har arbetat inom IT-branschen i över 30 år. Under årens lopp har jag tillägnat mig ett antal beteenden och principer som verkar helt normala och förnuftiga för mig. Men när jag observerar andra PC-användare upptäcker jag ofta riskfyllda beteenden, eller åtminstone mindre säkerhetsinriktade sådana. ⚠️

Därför har jag sammanställt de 10 viktigaste sakerna jag aldrig skulle göra som expert på IT-säkerhet, med råd om vad man kan göra istället.📋

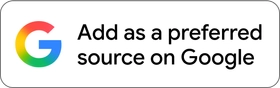

1. Flytta istället för att kopiera

I den Utforskaren i Windows, Skillnaden är knappt märkbar: Här flyttas foton och videor istället för att kopieras. Detta kan försämra datasäkerheten snarare än förbättra den.

I den Utforskaren i Windows, Skillnaden är knappt märkbar: Här flyttas foton och videor istället för att kopieras. Detta kan försämra datasäkerheten snarare än förbättra den.Att flytta mina egna filer istället för att kopiera dem gör mig illa till mods. Detta inkluderar till exempel foton eller videor från min kamera eller ljudinspelningar från en smartphone eller inspelare. Om jag flyttar enskilda filer riskerar jag att förlora dem så fort jag flyttar dem. Även om detta är mycket ovanligt kan det inte helt uteslutas. 🥴

Även om flyttprocessen lyckas: Informationen kommer bara att vara tillgänglig en gång. Om datorns hårddisk går sönder går informationen förlorad. Om jag gör ett misstag och av misstag raderar filerna förlorar jag även dem. Det här är risker som bara uppstår om du initierar en flytt istället för en kopia. ⚠️

Om du tänker "Jag behöver mer SD-kortutrymme för nya foton", överväg att köpa ett andra SD-kort. Dina egna data är alltid värt det. 🏷️

Och när frigör jag utrymme på SD-kortet? Jag gör detta så snart min säkerhetskopieringsplan på datorn har säkerhetskopierat den kopierade datan. I mitt fall görs detta på en nätverkshårddisk som körs på en Raspberry Pi. 💾

Viktiga filer krypteras också automatiskt och laddas upp till molnlagring. ☁️

2. Spara mina egna data utan säkerhetskopia

Jag har konfigurerat automatiska säkerhetskopior för all min viktiga data. Det är för riskabelt för mig att spara filer jag har skapat utan en säkerhetskopia. Detta inkluderar all data jag matar in i appar, oavsett om det är för Android, iOS eller Windows. Bara för att de flesta appar inte erbjuder en lätt igenkännbar säkerhetskopieringsfunktion befriar det inte användarna från deras ansvar för sina data.

Till exempel, i två skolor i Koblenz, Tyskland, kopplades flera hundra skol-iPads bort från skolnätet på grund av en bugg. Elevernas handskrivna anteckningar i Goodnotes-appen raderades. Många elever hade arbetat uteslutande med skol-iPads och den här appen, vilket innebar att det inte fanns någon sekundär kopia av deras anteckningar. Omkring 500 av de 7 500 iPads drabbades av dataförlust eftersom de var anslutna till skolnätet vid tidpunkten för avbrottet.

En molnbaserad säkerhetskopiering, som vanligt för iPads, inaktiverades av dataskyddsskäl. Ingen annan form av datasäkerhetskopiering verkar ha använts. De berörda studenterna kan inte hållas ansvariga här, men det kan den ansvariga systemadministratören göra. 👨💻

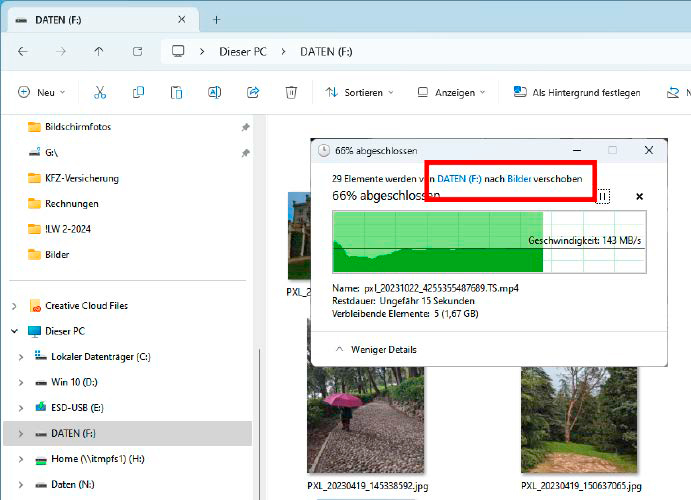

3. Formatera lagring utan en grundlig granskning

Diskhantering visar varje ansluten enhet och alla dess partitioner. Du kan enkelt identifiera en partition med hjälp av dess namn och storlek.

Diskhantering visar varje ansluten enhet och alla dess partitioner. Du kan enkelt identifiera en partition med hjälp av dess namn och storlek.Jag skulle aldrig göra det här misstaget – för jag har gjort det förut. Därför kan jag bara ge råd av egen erfarenhet: formatera bara en lagringsenhet när du är säker på att du har valt rätt.🔍

I åratal använde jag externa USB-hårddiskar för att lagra mina filer. Mappstrukturen på dessa enheter var i allmänhet identisk. Jag hade mappar som "Mina dokument", "Videor", "Tillfälliga", "Virtuella datorer" och några andra. Dessutom var alla enheter av samma modell, som jag en gång köpte till ett bra pris. Några av dessa enheter hade till och med samma mediebeteckning: "Data".

Det var inte särskilt smart, för det gjorde det lättare att bli förvirrad. Så sent en kväll misstagde jag en av dessa hårddiskar för en annan och formaterade fel. 🤦♂️

Sedan dess har jag tydligt namngett och märkt mina externa hårddiskar och USB-enheter och kontrollerat dem igen innan jag formaterar.📝

Först kontrollera, sedan formatera: Att välja rätt enhet innan formatering är avgörande för att undvika oavsiktlig dataförlust. Kontrollera enhetsbeteckningen för hårddisken eller partitionen du vill formatera i Utforskaren. Detta är ofta inte uppenbart på system med flera enheter. Ta dig tid att kontrollera och koppla bort andra hårddiskar och andra enheter för tydlighetens skull. Enhetens namn och storlek hjälper dig att identifiera den. 🖥️

Starta även diskhantering genom att ange "Diskhantering" i Windows-sökningen. Alla anslutna diskar och deras partitioner visas. Börja bara formatera när du är säker på att du har hittat rätt hårddisk, USB-enhet eller partition.

4. Öppna länkar i e-postmeddelanden

Jag gillar inte att öppna länkar i e-postmeddelanden. Och jag öppnar aldrig länkar om e-postmeddelandet påstås vara från min bank eller betalningsleverantör. Jag öppnar inte ens länkar i mitt månatliga PayPal-e-postmeddelande, trots att jag vet att det verkligen är från PayPal. 🚫💳

Varför inte? Nu för tiden är det väldigt enkelt för en angripare att skapa en till synes äkta kopia av ett bankmejl. Jag skulle inte kunna se skillnad på ett nätfiskemejl och ett legitimt mejl från min bank – åtminstone inte på den korta tid jag har på mig att kolla min inkorg.

Istället öppnar jag internetbank och andra viktiga sidor via länkar jag har sparat i min webbläsare eller genom att skriva in adressen igen varje gång. Jag loggar in på webbplatsen och kontrollerar om det finns ett nytt meddelande i mitt kundkonto. Om inte, är mejlet antingen en bluff eller inte tillräckligt viktigt för att banken ska kreditera mitt konto. Det är slutet på det för mig.

Råd: Ändra dessa 5 Windows-inställningar för att förbättra din datasekretess.

5. Öppna misstänkta filer

Om en fil är misstänkt, oavsett om det är ett program eller ett dokument, öppnar jag den inte. Risken är helt enkelt för stor. Som IT-redaktör laddar jag naturligtvis ständigt ner verktyg från internet, och många av dem skannas av antivirusprogram. Det är en ledtråd till att en fil ser misstänkt ut. 🦠

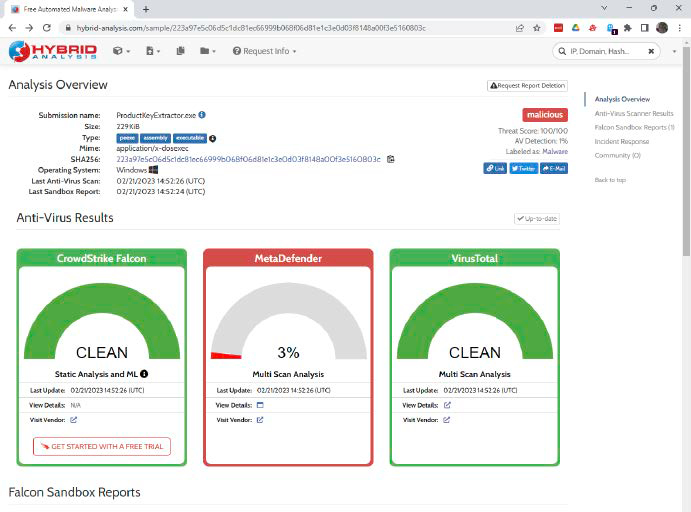

Ett annat tecken är källan. Filer från tvivelaktiga webbplatser är lika misstänkta som filer som bifogas e-postmeddelanden eller från länkar i e-postmeddelanden. Om jag inte kan undvika att öppna eller starta sådana filer kontrollerar jag dem alltid först med verktyget www.virustotal.com. Onlinetjänsten analyserar en arkiv med mer än 60 virusprogram. 🔒

Om du vill ha ännu mer information om en misstänkt fil än vad www.virustotal.com ger kan du också ladda upp misstänkta filer till en sandlåda online. Detta är dock något mer komplicerat än ett Virustotal-test. Tjänsterna kräver ofta registrering och kostar ibland pengar.

En gratis och enkel online-sandlåda utan registrering finns tillgänglig på hybrid-analys.com 🍃

6. Tillhandahåll kuponger för betalning av tjänster

Om du blir ombedd att köpa kuponger bör du vara uppmärksam (åtminstone om begäran inte kommer från dina barn). Det är så här bedragare som försöker lura dig med pengar fungerar.

Om du blir ombedd att köpa kuponger bör du vara uppmärksam (åtminstone om begäran inte kommer från dina barn). Det är så här bedragare som försöker lura dig med pengar fungerar.Vem skulle vilja göra detta? Ett häpnadsväckande antal användare! De är alla offer för en social ingenjörskonstattack. Social ingenjörskonst använder psykologiska knep för att manipulera människor till att göra saker som inte ligger i deras bästa intresse. Mänskliga egenskaper som tillit, rädsla eller okunskap utnyttjas.🤷♀️

Ett populärt knep är följande: Är surfa på internet Och plötsligt dyker ett varningsmeddelande upp som verkar komma från Windows. Din dator har blivit hackad och du bör ringa ett supportnummer så att en Microsoft-anställd kan åtgärda det. När du ringer får du veta att din dator faktiskt har blivit hackad. Detta kostar dock pengar och du ska betala för det med kuponger. Brottslingar kräver detta eftersom kupongkoder är mycket svårare för polisen att spåra än en banköverföring.

Faktum är: Ingen är säker från social engineering-trick. En väl förberedd och skicklig angripare kan locka vem som helst i en fälla. Det finns många exempel på detta – sök efter "VD-bedrägeri". Men i det ögonblick något så ovanligt som en värdekod för en tjänst efterfrågas kan du vara på din vakt och undkomma fällan. Detsamma gäller om du får veta att någon kommer för att hämta pengar från dig.🆘

7. Anslut okända externa enheter

Ett USB-minne vars ägare jag inte känner. Jag kopplar inte in det. Som tur är är de dagar då Windows autostartfunktion omedelbart startade en EXE-fil från ett anslutet USB-minne över. Som standard erbjuder Windows 10 och 11 helt enkelt att starta Utforskaren för att visa innehållet på USB-minnet. 💼🔌

Så det är inte problemet. Men precis som alla andra är jag nyfiken. Angripare utnyttjar detta och sparar skadliga filer med filnamn som du inte kan motstå att öppna.😈

Länge sa säkerhetsexperter att om man ville infiltrera ett företagsnätverk behövde man bara lämna några infekterade USB-minnen på företagets parkeringsplats. Vissa anställda plockar upp ett USB-minne och kopplar in det i sin arbetsdator. 🕵️♂️

Se dice que el skadlig kod profesional Stuxnet también llegó a las computadoras de la instalación nuclear iraní a través de una memoria USB. Solo queda por aclarar si esta memoria USB entró a la planta a través del truco del aparcamiento o si un insider la introdujo. Stuxnet destruyó las centrifugadoras en la instalación nuclear y retrasó la producción de material fisible para una bomba nuclear.🔬

När du behöver sätta i ett främmande USB-minne: samma regler gäller som i punkt 5. Kontrollera filer på www.virustotal.com eller kör dem i en sandlåda.

8. Använd standardlösenord

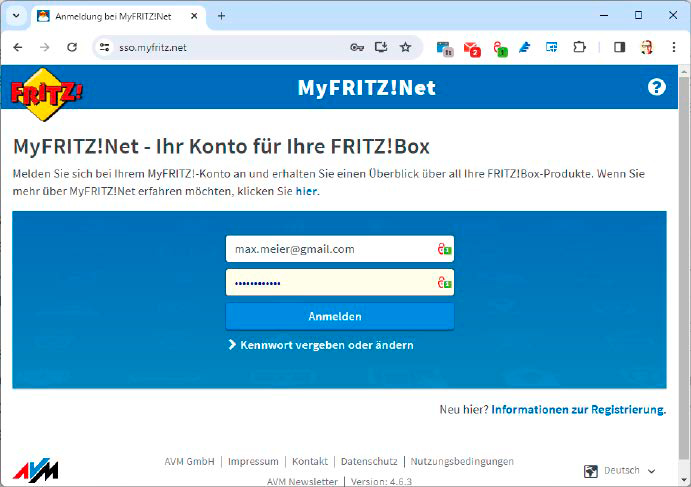

När jag ansluter en ny enhet som har standardlösenordsskydd ändrar jag omedelbart det befintliga lösenordet. Detsamma gäller för onlinekonton som har fått ett lösenord. 🔑

Jag medger: Det har varit ovanligt att en router har ett standardlösenord. Det är dock ännu viktigare att agera snabbt i de återstående fallen. Detta beror på att angripare känner till standardlösenord och försöker använda dem för att logga in på enheter. En bra lösenordshanterare kan hjälpa dig att skapa starka, unika lösenord för varje webbplats och tjänst du använder. 🛡️

9. Aktivera onödiga nätverkstjänster

Det går sällan en månad utan att en ny säkerhetsbrist upptäcks i en NAS eller webbkamera. Dessa nätverksenheter är ofta sårbara via internet, vilket gör att hackare kan komma åt NAS-data, webbkameraflöden eller till och med hela hemnätverket. 🔒👀

Det är därför jag inte aktiverar några nätverkstjänster jag inte behöver. Fjärråtkomst till min router är inaktiverad. Fjärråtkomst till min smarta belysning är inaktiverad. Åtkomst till min NAS och robotdammsugare är också inaktiverad. 🙅♂️

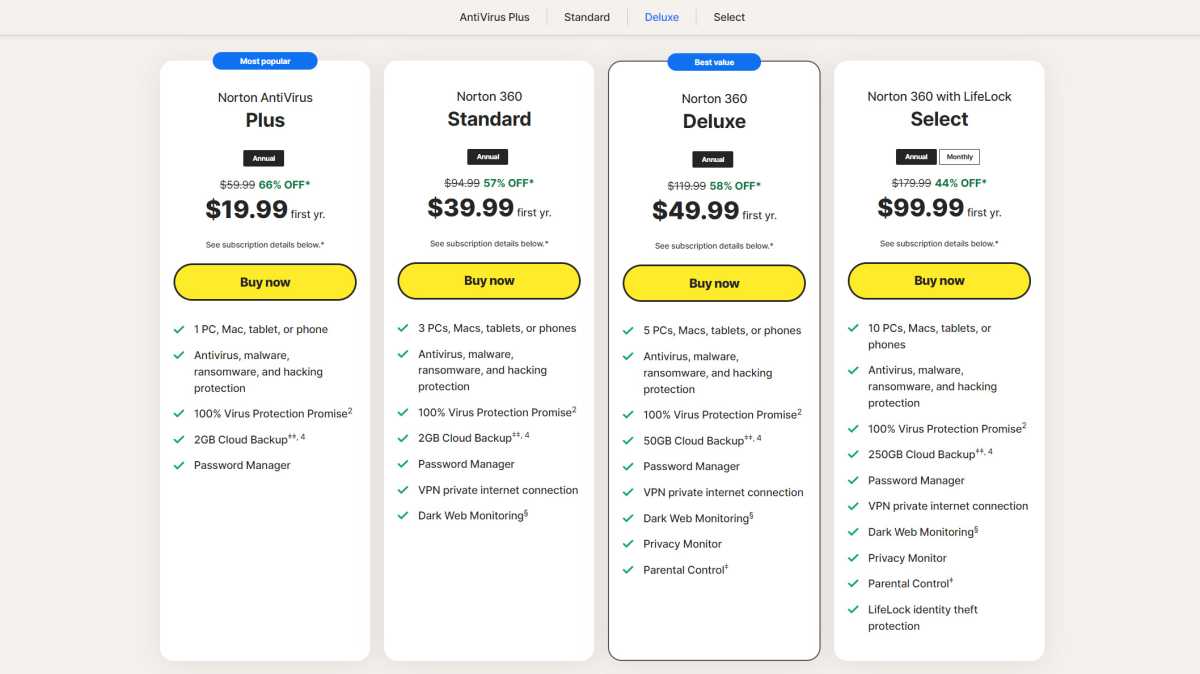

10. Att köpa en dyr version av antivirusprogram

De flesta antivirustillverkare erbjuder tre eller fler versioner av programmet. Jag skulle aldrig köpa den dyraste. Jag behöver inte dess dyra extrafunktioner.

De flesta antivirustillverkare erbjuder tre eller fler versioner av programmet. Jag skulle aldrig köpa den dyraste. Jag behöver inte dess dyra extrafunktioner.Antivirusprogram finns vanligtvis i tre versioner: Enkel, Bra och Mycket Bra – eller antivirus, Internetsäkerhet och fullständig säkerhet. Jag skulle aldrig köpa den tredje och dyrare versionen. 💰

Det är enbart en ekonomisk övervägning: Om jag vore rik skulle jag bestämma mig annorlunda. Men även om pengarna är begränsade köper jag bara mellanprisversionen, som vanligtvis kallas Internet Security. Det här alternativet erbjuder vanligtvis mer än Microsoft Defender Det är gratis, men inte lika dyrt som fullversionen. 📊

Med det senare skulle jag betala för tjänster jag inte nödvändigtvis behöver (metadatarensning, övervakning av sociala medier) eller som jag kan få billigare någon annanstans (VPN-tjänster, molnlagring).

Som sagt, de fullständiga versionerna erbjuder mer, men jag behöver inte det extra. 🚀

Sammanfattningsvis är IT-säkerhet inte bara experternas ansvar, utan ett dagligt åtagande som varje användare måste göra för att skydda sina data och enheter 🔐.

Att undvika dessa 10 vanliga misstag – från att inte flytta filer utan säkerhetskopia, att undvika att öppna misstänkta länkar eller filer, till att hantera lösenord och nätverkstjänster korrekt – kan göra stor skillnad för att skydda mot dataförlust, attacker och bedrägerier 🚫💻.

Mer än tre decenniers erfarenhet inom sektorn visar att förebyggande åtgärder, försiktighet och användning av god praxis är det bästa försvaret i en alltmer sårbar digital miljö.

Att följa dessa tips garanterar inte bara större säkerhet, utan också sinnesro och effektivitet i hanteringen av vår personliga och professionella information ✅📊.

Säkerhet börjar med små vanor som vi aldrig bör underskatta! 🔑✨