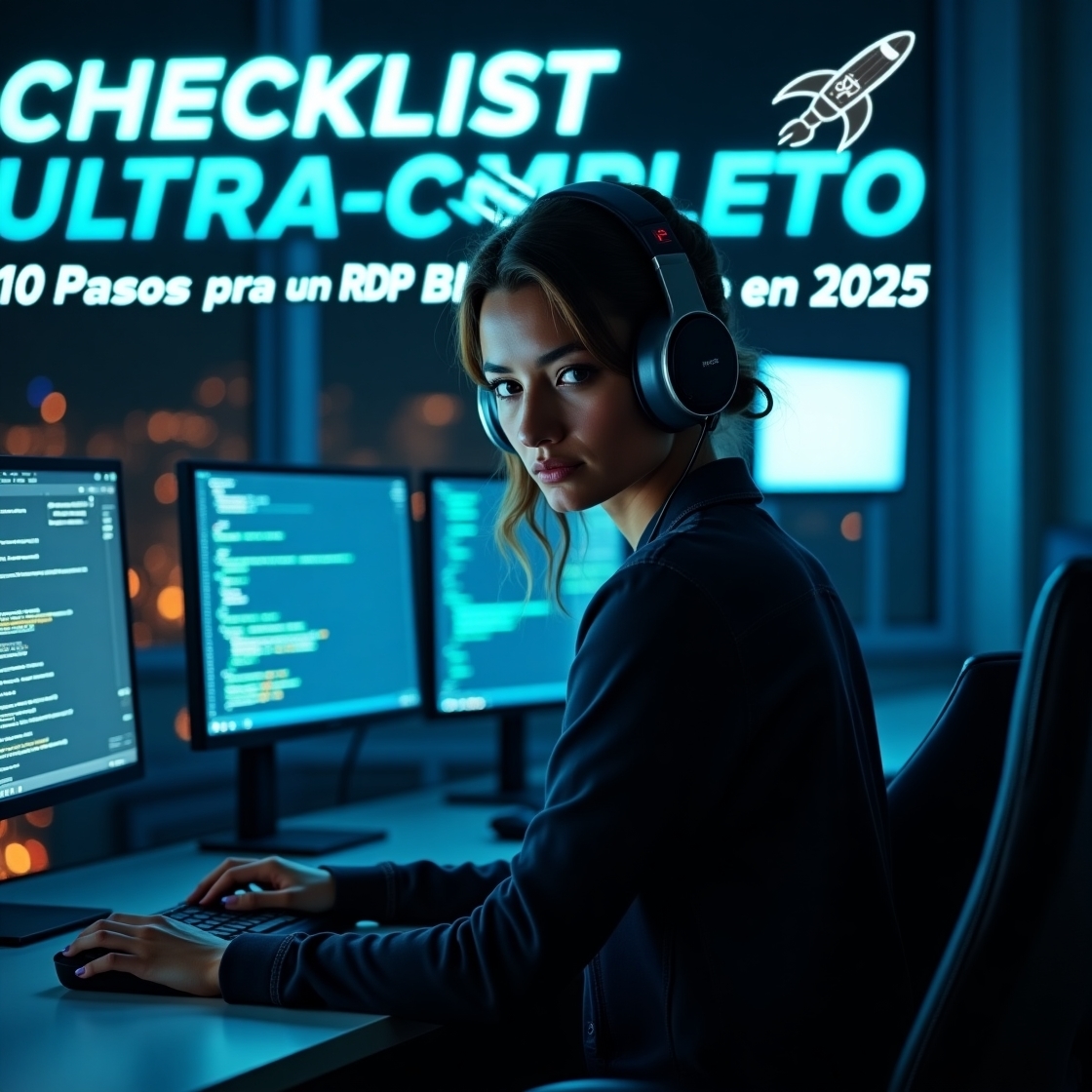

RDP المدرعة: 10 مفاتيح للأمان الكامل في عام 2025 🔐

🔐 قائمة مرجعية شاملة للغاية: 10 خطوات لبروتوكول سطح المكتب البعيد (RDP) آمن في عام 2025 🚀

#أمن الإنترنتتكنولوجيا المعلومات #أمن ويندوز

لقد أصبح بروتوكول سطح المكتب البعيد بمثابة البوابة المفضلة لمجرمي الإنترنت. حماية النظام الخاص بك الآن! يقوم هذا الدليل الشامل بتحويل اتصال RDP الضعيف لديك إلى حصن رقمي لا يمكن اختراقه. 💪

🌟 ملخص مرئي: الخطوات العشر الأساسية

| اجتاز | فعل | صعوبة | تأثير |

|---|---|---|---|

| 1️⃣ | تغيير منفذ RDP الافتراضي | ⚠️⚠️ | 🛡️🛡️🛡️ |

| 2️⃣ | تمكين المصادقة الثنائية | ⚠️⚠️⚠️ | 🛡️🛡️🛡️🛡️🛡️ |

| 3️⃣ | تكوين قواعد جدار الحماية حازم | ⚠️⚠️ | 🛡️🛡️🛡️🛡️ |

| 4️⃣ | استخدم الاتصال دائمًا شبكة افتراضية خاصة (VPN) | ⚠️ | 🛡️🛡️🛡️🛡️ |

| 5️⃣ | تحديث شهادات SSL/TLS | ⚠️⚠️⚠️ | 🛡️🛡️🛡️🛡️ |

| 6️⃣ | الحد من محاولات الاتصال الفاشلة | ⚠️ | 🛡️🛡️🛡️ |

| 7️⃣ | تدقيق سجلات الوصول يوميًا | ⚠️⚠️ | 🛡️🛡️🛡️ |

| 8️⃣ | تعطيل حسابات المسؤول افتراضيًا | ⚠️ | 🛡️🛡️🛡️ |

| 9️⃣ | تنفيذ NLA | ⚠️⚠️ | 🛡️🛡️🛡️🛡️ |

| 🔟 | يخلق تنبيهات للأنشطة المشبوهة | ⚠️⚠️⚠️ | 🛡️🛡️🛡️🛡️🛡️ |

1️⃣ تغيير منفذ RDP الافتراضي (3389) - صعوبة متوسطة ⚠️⚠️

1️⃣ تغيير منفذ RDP الافتراضي (3389) - صعوبة متوسطة ⚠️⚠️

🎯لماذا هو مهم؟

المنفذ 3389 هو الهدف الأول لأجهزة المسح الآلي للقراصنة. تغيير هذا المنفذ يشبه تغيير القفل على منزلك! إنه ليس أمانًا مثاليًا، لكنه يقلل بشكل كبير من الهجمات الآلية. 🤖❌

✅ التنفيذ السريع:

# تشغيل PowerShell كمسؤول

خاصية تعيين العنصر -طريق "HKLM:\SYSTEM\CurrentControlSet\Control\Terminal*Server\WinStations\RDP-TCP\" -الاسم رقم المنفذ -القيمة 33890

# إنشاء قاعدة جدار الحماية للمنفذ الجديد

netsh advfirewall جدار الحماية إضافة اسم القاعدة=«منفذ RDP البديل» دليل=في localport=33890 البروتوكول=tcp الإجراء=السماح

💡 نصيحة احترافية:

اختر منفذًا أكبر من 10000 لتجنب التعارضات مع الخدمات الشائعة. للاتصال، استخدم التنسيق عنوان IP:المنفذ (مثال: 192.168.1.100:33890) في عميل RDP الخاص بك.

2️⃣ تفعيل المصادقة الثنائية – صعوبة عالية ⚠️⚠️⚠️

🎯لماذا هو أمر بالغ الأهمية؟

2FA هو درعك الواقي ضد 99.9% من هجمات سرقة بيانات الاعتماد. قم بدمج شيء تعرفه (كلمة المرور) مع شيء لديك (الرمز) لإنشاء دفاع لا يمكن اختراقه تقريبًا. 🛡️🔐

🌐 الحلول الموصى بها:

| حل | حجم الشركة | سهولة الاستخدام | الميزات المميزة |

|---|---|---|---|

| ميني أورانج | كبير/متوسط | ⭐⭐⭐ | أكثر من 15 طريقة مصادقة، تكامل كامل |

| DUO للأمن | متوسط/صغير | ⭐⭐⭐⭐ | واجهة سهلة الاستخدام، تطبيق جوال بديهي |

| مايكروسوفت أوثنيكيتور | أي | ⭐⭐⭐⭐⭐ | التكامل الأصلي مع نظام Microsoft البيئي |

💰حقيقة مهمة:

إن تنفيذ 2FA يمكن أن يوفر عليك ملايين الدولارات من تكاليف الاختراق المحتملة. يتجاوز متوسط تكلفة حادثة RDP المخترقة 150 ألف دولار. استثمار يدفع ثمنه بنفسه! 💲

3️⃣ تكوين قواعد جدار الحماية الصارمة - صعوبة متوسطة ⚠️⚠️

🎯 الهدف الرئيسي:

قم بتحويل RDP الخاص بك إلى نادي حصري حيث يمكن فقط لعناوين IP المصرح لها الدخول إليه. الباقي عند الباب! 🚪🔒

🧩 التنفيذ المرئي:

📱 --> ❌ --> 🖥️ (عنوان IP غير مصرح به: محظور)

💻 --> ✅ --> 🖥️ (عنوان IP المصرح به: مسموح)

⚙️ الإعداد خطوة بخطوة:

افتح جدار حماية Windows باستخدام الأمان المتقدم

حدد "القواعد الواردة" → "قاعدة جديدة"

حدد "مخصص" وقم بتكوينه لـ TCP

الخطوة الرئيسية:تحت "عناوين IP البعيدة"، أضف عناوين IP الموثوقة فقط

🔄 الصيانة:

جدولة المراجعات ربع السنوية لإزالة الوصول القديم. جدار الحماية القديم يشبه القلعة التي تركت أبوابها مفتوحة ومنسية. ⏰

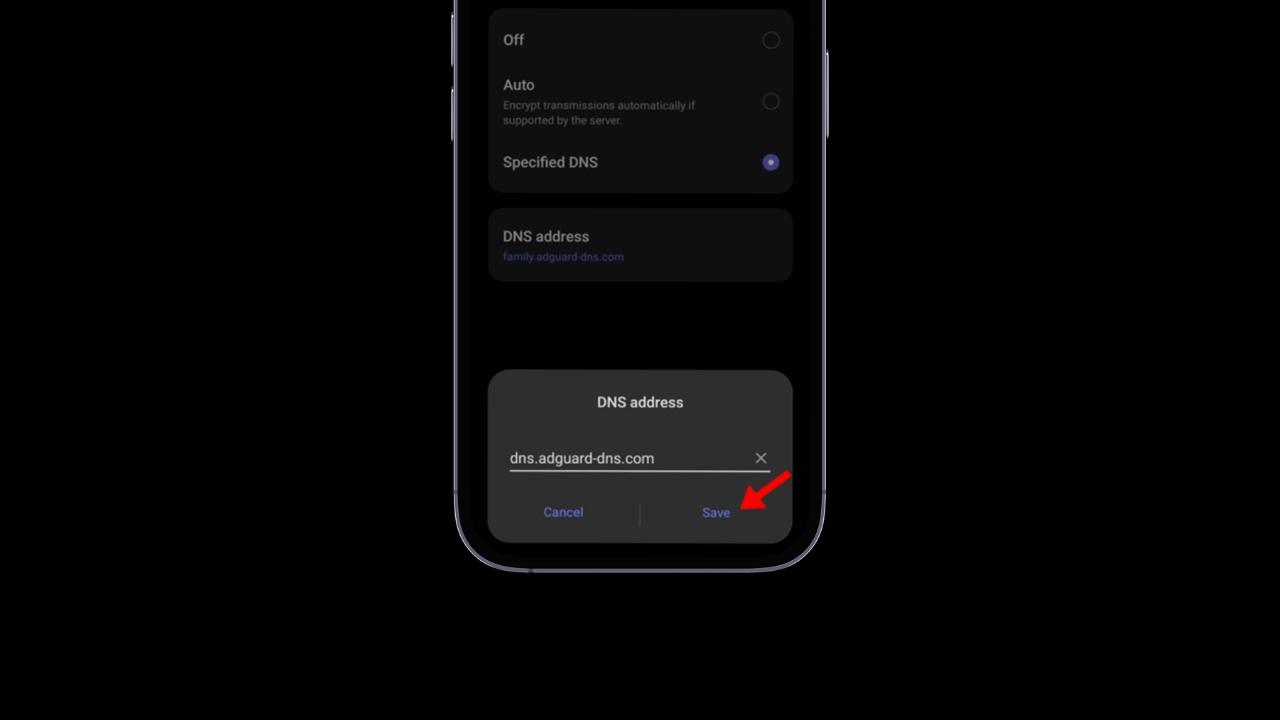

4️⃣ استخدم دائمًا اتصال VPN - صعوبة منخفضة ⚠️

🎯 المفهوم:

إخفاء RDP الخاص بك عن الإنترنت تمامًا! VPN ينشئ نفقًا سريًا وغير مرئي للمهاجمين. لا يظهر RDP الخاص بك حتى على رادار المتسللين. 🕵️♂️

🔄 توافق حلول VPN:

| شبكة افتراضية خاصة (VPN) | يعمل بدون تكوين | يتطلب تعديلات | ملاحظات خاصة |

|---|---|---|---|

| 🟢 OpenVPN | ✅ | خيار مجاني ممتاز | |

| 🟢 بروتون في بي إن | ✅ | التركيز على الخصوصية | |

| 🟡 نورد في بي إن | ✅ | تفعيل "السماح بالوصول عن بعد" | |

| 🟡 واير جارد | ✅ | تعطيل مفتاح القتل | |

| 🔴 خدمات مجانية | ❌ | تجنب الاتصالات التجارية |

💼 للشركات:

قم بنشر حلول المؤسسات مثل Cisco AnyConnect أو FortiClient أو GlobalProtect للتحكم الدقيق والتدقيق المركزي.

🏆 فائدة إضافية:

الامتثال التنظيمي أصبح سهلاً! معايير GDPR وHIPAA وPCI-DSS إلزامية. حماية البيانات أثناء النقل. VPN + RDP = تم تغطية المتطلبات. ✓

5️⃣ تحديث شهادات SSL/TLS – صعوبة عالية ⚠️⚠️⚠️

🎯لماذا هذا مهم؟

الشهادات هي معرفك الرقمي. بدونها، يمكن لأي شخص انتحال شخصية الخادم الخاص بك وسرقة البيانات الحساسة. التجديد المنتظم هو كذلك أهمية تغيير كلمات المرور. 📜✅

🛑تحذير بالغ الأهمية:

"إذا حاولت الوصول إلى البوابة دون استخدام أحد الأسماء المذكورة في الشهادة، فسيكون الاتصال مستحيلاً." - تأكد من أن الاسم المذكور في الشهادة يتطابق تمامًا مع الاسم المستخدم للاتصال.

🔐 الحد الأدنى من المتطلبات في عام 2025:

| خوارزمية | الحد الأدنى للطول | مدة الصلاحية الموصى بها |

|---|---|---|

| آر إس إيه | 2048 بت | الحد الأقصى سنة واحدة |

| إي سي سي | 256 بت | الحد الأقصى سنة واحدة |

📊 عملية التنفيذ:

احصل على شهادة CA موثوقة (DigiCert، Let's Encrypt)

قم بتثبيته على "الجهاز المحلي" (انقر نقرًا مزدوجًا فوق .PFX)

تكوين سلسلة الشهادات الكاملة

تنفيذ تثبيت الشهادة على العملاء المهمين

🤔 ملخص:

إذا انتهت صلاحية شهاداتك أو كنت تستخدم خوارزميات قديمة، فإنك تعرض معلومات حساسة للمهاجمين المحتملين. تحديث الآن! ⏰

6️⃣ الحد من محاولات الاتصال الفاشلة - صعوبة منخفضة ⚠️

🎯 المفهوم:

إنه مثل تقييد رقم التعريف الشخصي لبطاقتك المصرفية بثلاث محاولات فقط. يحتاج المهاجمون إلى آلاف المحاولات لتخمين بيانات الاعتماد، فلا تمنحهم هذه الفرصة! 🔢❌

⚙️ الإعداد المثالي:

🔄 عدد المحاولات المسموح بها: 3

⏱️ مدة المقطع: 5 دقائق

⏲️ إعادة ضبط العداد: 5 دقائق

📝 خطوة بخطوة:

ينفذ

gpedit.mscانتقل إلى إعدادات الجهاز > إعدادات الويندوز > إعدادات الأمان > سياسات الحساب > سياسة قفل الحساب

قم بضبط المعلمات الثلاثة وفقًا للجدول أعلاه

🚨 نظام القفل التدريجي (المستوى الاحترافي):

لمزيد من الحماية، قم بتنفيذ الأقفال التي تزيد من مدتها:

الكتلة الأولى: 5 دقائق

الكتلة الثانية: 15 دقيقة

الكتلة الثالثة: 30 دقيقة

📱 دمج مع التنبيهات:

تكوين الإشعارات للمسؤولين عند حدوث أعطال متعددة. تم اكتشاف هجوم قيد التقدم = انتصار دفاعي. 🏆

7️⃣ سجلات الوصول للتدقيق يوميًا - صعوبة متوسطة ⚠️⚠️

🎯الرؤية:

سجلاتك تشبه كاميرات المراقبة: عديمة الفائدة إذا لم يراجعها أحد. اجعلهم نظام الإنذار المبكر الخاص بك ضد المتسللين! 📹👀

🔍 الأحداث الحرجة التي يجب مراقبتها:

| معرف الحدث | معنى | أولوية |

|---|---|---|

| 4624 | تم تسجيل الدخول بنجاح | ⚠️⚠️ |

| 4625 | فشل تسجيل الدخول | ⚠️⚠️⚠️ |

| 4778 | تم إنشاء جلسة RDP | ⚠️⚠️ |

| 4779 | تم إنهاء جلسة RDP | ⚠️ |

| 4732/4733 | التغيرات في المجموعات المتميزة | ⚠️⚠️⚠️ |

🤖 الأتمتة (لأن لا أحد لديه الوقت للقيام بذلك يدويًا):

| حل | تعقيد | يكلف | مثالي ل |

|---|---|---|---|

| مايكروسوفت سنتينل | عالي | $$$$ | الشركات الكبيرة |

| سبلانك | متوسط | $$$ | الشركات المتوسطة الحجم |

| كومة ELK | عالي | $ | ميزانية محدودة |

| نصوص PowerShell | قليل | حر | الشركات الصغيرة |

💡 نصيحة احترافية:

إنشاء "خط أساس" للسلوك الطبيعي لكل مستخدم (متى يتصل، ومن أين يتصل، والمدة النموذجية). الانحرافات هي علامات حمراء تتطلب التحقيق. 🚩

8️⃣ تعطيل حسابات المسؤول الافتراضية - صعوبة منخفضة ⚠️

🎯 المفهوم:

يحاول المتسللون دائمًا استخدام "المسؤول"، "المسؤول"، "الجذر"... لا تمنحهم هدفًا معروفًا! إنه مثل تغيير الاسم على الخزنة. 📦➡️🔒

👤 عملية التنفيذ:

1️⃣ قم بإنشاء حساب مسؤول جديد باسم غير متوقع

2️⃣ تعيين كلمة مرور قوية جدًا (15 حرفًا على الأقل)

3️⃣ تأكد من أنه يعمل بشكل صحيح

4️⃣ قم بإلغاء تنشيط حساب "المسؤول" الأصلي

⌨️ أمر سريع:

# تعطيل حساب المسؤول الافتراضي

مسؤول مستخدم الشبكة /نشط:لا

🏢 لبيئات العمل:

تنفيذ Microsoft PAM (إدارة الوصول المتميز) للوصول الإداري المؤقت والمدقق. الامتيازات الدائمة تشكل خطرا دائما. ⚠️

🧠 فكرة إضافية:

قم بإنشاء حساب honeypot يسمى "admin" مع مراقبة خاصة. أي محاولة وصول = تنبيه فوري للاختراق. 🍯🐝

9️⃣ تنفيذ NLA (مصادقة مستوى الشبكة) - صعوبة متوسطة ⚠️⚠️

🎯ما هو ولماذا هو مهم؟

إن NLA يشبه طلب الهوية قبل فتح الباب. بدون NLA، يقبل Windows الاتصال ثم يطلب بيانات الاعتماد، مما يعرض موارد النظام للمهاجمين. مع NLA، قم بالمصادقة أولاً، ثم قم بالاتصال! 🔑➡️🚪

🛡️ فوائد الأمان:

يمنع هجمات الحرمان من الخدمة على شاشة تسجيل الدخول

يخفف من نقاط الضعف الحرجة مثل BlueKeep

يقلل من استهلاك موارد الخادم

يحمي من التعرف على الحسابات الصالحة

⚙️ التنشيط السريع:

| طريقة | خطوات | تعقيد |

|---|---|---|

| واجهة المستخدم الرسومية | النظام > الوصول عن بُعد > "السماح بالاتصالات فقط من أجهزة الكمبيوتر التي تحتوي على NLA" | ⭐ |

| مكتب البريد العام | تكوين الكمبيوتر > القوالب الإدارية > خدمات سطح المكتب البعيد > مضيف الجلسة > الأمان > يتطلب ترخيص عدم التوفر | ⭐⭐ |

| باورشيل | Set-ItemProperty -المسار "HKLM:\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" -الاسم "UserAuthentication" -القيمة 1 | ⭐⭐⭐ |

⚠️ التوافق:

عملاء يدعم نظام التشغيل Windows 7+ ميزة NLA، ولكن الأنظمة الأقدم ستحتاج إلى تحديثات. لقد حان الوقت لتحديث هذه الأنظمة القديمة! 🔄

🔟 إنشاء تنبيهات للأنشطة المشبوهة - صعوبة عالية ⚠️⚠️⚠️

🎯الهدف النهائي:

قم ببناء نظام عصبي رقمي يكتشف السلوك الغريب وينبهك قبل حدوث الضرر. خط الدفاع الأخير عندما يفشل كل الآخرين. 🚨👁️

🔍 السلوكيات التي يجب مراقبتها:

| سلوك | مستوى التنبيه | مثال |

|---|---|---|

| الاتصالات خارج ساعات العمل | 🔴 | اتصال المسؤول في الساعة 3 صباحًا |

| مواقع جغرافية غير عادية | 🔴 | اتصال من بلد آخر |

| عمليات نقل البيانات الكبيرة | 🟠 | تنزيل ملفات ضخمة |

| الوصول إلى الموارد غير النمطية | 🟠 | مستخدم المبيعات يصل إلى خوادم التطوير |

| محاولات فاشلة متعددة | 🔴 | 5 محاولات أو أكثر في أقل من دقيقة واحدة |

🛠️ أدوات التنفيذ:

🔹 إعادة توجيه أحداث Windows + PowerShell = حل فعال من حيث التكلفة

🔹 Microsoft Sentinel/Defender = التكامل الأصلي مع Windows

🔹 Splunk/ELK + Playbooks = أتمتة الاستجابة

🔹 UEBA (تحليلات سلوك كيان المستخدم) = اكتشاف متقدم باستخدام الذكاء الاصطناعي

💪 مستوى الخبراء: الاستجابة الآلية

تكوين الإجراءات التلقائية عند اكتشاف أنماط ضارة:

حظر الحساب الفوري

عزل شبكة النظام

التقاط ذاكرة الوصول العشوائي (RAM) لأغراض الطب الشرعي

إشعار لفريق الأمن

📊 عائد الاستثمار الأمني:

متوسط وقت اكتشاف الاختراق بدون أنظمة تنبيه: 280 يومًا

مع التنبيهات الآلية: أقل من يوم واحد

المدخرات المحتملة: ملايين الدولارات في الأضرار والتعافي! 💰

🏆 الخلاصة: دفاعك النهائي ضد RDP #CybersecurityIT

إن تنفيذ هذه الخطوات العشر سوف يحول خدمة RDP الخاصة بك من باب مفتوح إلى حصن رقمي. تضيف كل طبقة حماية، ومعًا تشكل نظام دفاعي قوي يردع حتى المهاجمين الأكثر تصميمًا. 🛡️🔒

📌تذكير هام:

الأمن ليس منتجًا، بل هو عملية مستمرة. قم بجدولة المراجعات الفصلية لهذه التكوينات للتكيف مع التهديدات الناشئة. ما هو مؤكد اليوم قد لا يكون مؤكدًا غدًا. ⏱️

🔄 دورة التحسين المستمر:

التنفيذ → التحقق → التدقيق → التحسين → التكرار

في شركة MASTER TREND 🖥️، المتخصصة في إصلاح أجهزة الكمبيوتر والدعم الفني في بوينس آيرس، نرى التأثيرات المدمرة لأنظمة RDP سيئة الحماية كل يوم. وتؤكد تجربتنا أن المؤسسات التي تطبق هذه التدابير تواجه عددًا أقل من الحوادث الأمنية المتعلقة بالوصول عن بعد بنسبة 95%.

هل وجدت هذا الدليل مفيدًا؟ شاركها مع زملائك الذين قد يحتاجونها! 📲

#أمن ويندوز #أمن الكمبيوتر

1️⃣ تغيير منفذ RDP الافتراضي (3389) - صعوبة متوسطة ⚠️⚠️

1️⃣ تغيير منفذ RDP الافتراضي (3389) - صعوبة متوسطة ⚠️⚠️